Analiza bieżących zagrożeń w postaci złośliwego oprogramowania stanowi jedno z najczęstszych wyzwań stojących wobec niemal każdej organizacji zajmującej się cyberbezpieczeństwem. Z roku na rok staje się ona również coraz cięższym orzechem do zgryzienia, na co niewątpliwie wpływ ma rosnąca skala działań podejmowanych przez przestępców i stopień ich zaawansowania. W obliczu tej sytuacji, sprawna wymiana informacji pomiędzy analitykami stanowi kluczowe zagadnienie.

- użytkownik posiada dostęp do próbek, które sam dodał do MWDB;

- w zamian za dodanie próbki, użytkownikowi udostępniane są informacje na jej temat pozyskane w toku automatycznych i manualnych analiz (z zastrzeżeniem, że analizie manualnej poddawane są tylko wybrane próbki);

- próbki znajdujące się w MWDB mogą być przez nas udostępniane podmiotom zewnętrznym.

System MWDB (rozwijany jako “Malware Database”), to repozytorium służące do przechowywania próbek złośliwego oprogramowania oraz informacji pozyskanych w toku ich analizy. Najprostszym przykładem tego typu danych może być powiązanie określonej próbki z daną rodziną malware, bądź adresy wykorzystywanych przez nią serwerów C&C.

System MWDB od podstaw

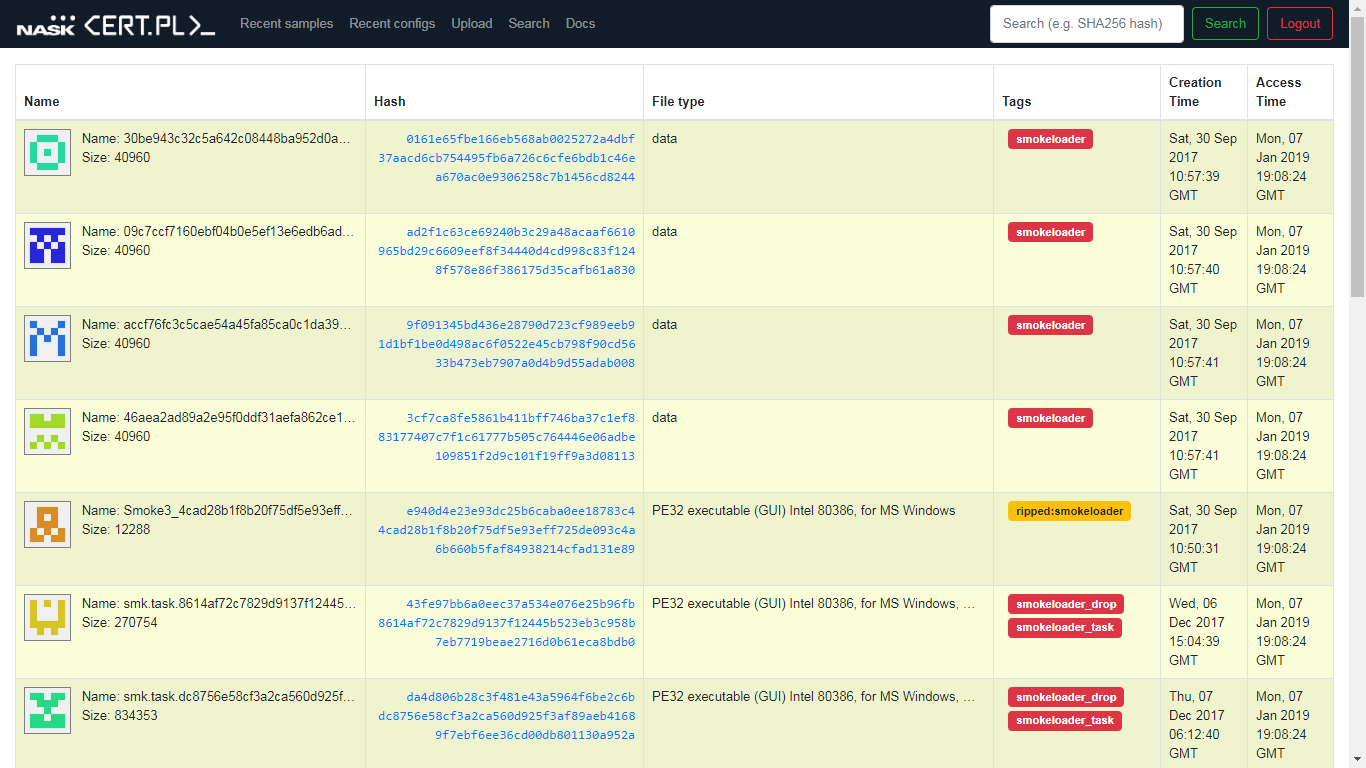

Każdy użytkownik, po zalogowaniu się do systemu może zobaczyć próbki złośliwego oprogramowania w odwróconym porządku chronologicznym. Dotyczy to oczywiście wyłącznie próbek, do których określona osoba posiada dostęp. Każdy obiekt posiada również tzw. tagi, które odnoszą się do klasyfikacji stosowanej przez CERT Polska podczas analiz (np. przyporządkowania do rodzin malware, określonych kampanii phishingowych itp).

Strona główna systemu MWDB prezentująca ostatnio dodane próbki (dane archiwalne).

Strona główna systemu MWDB prezentująca ostatnio dodane próbki (dane archiwalne).

Informacje dodawane do próbek

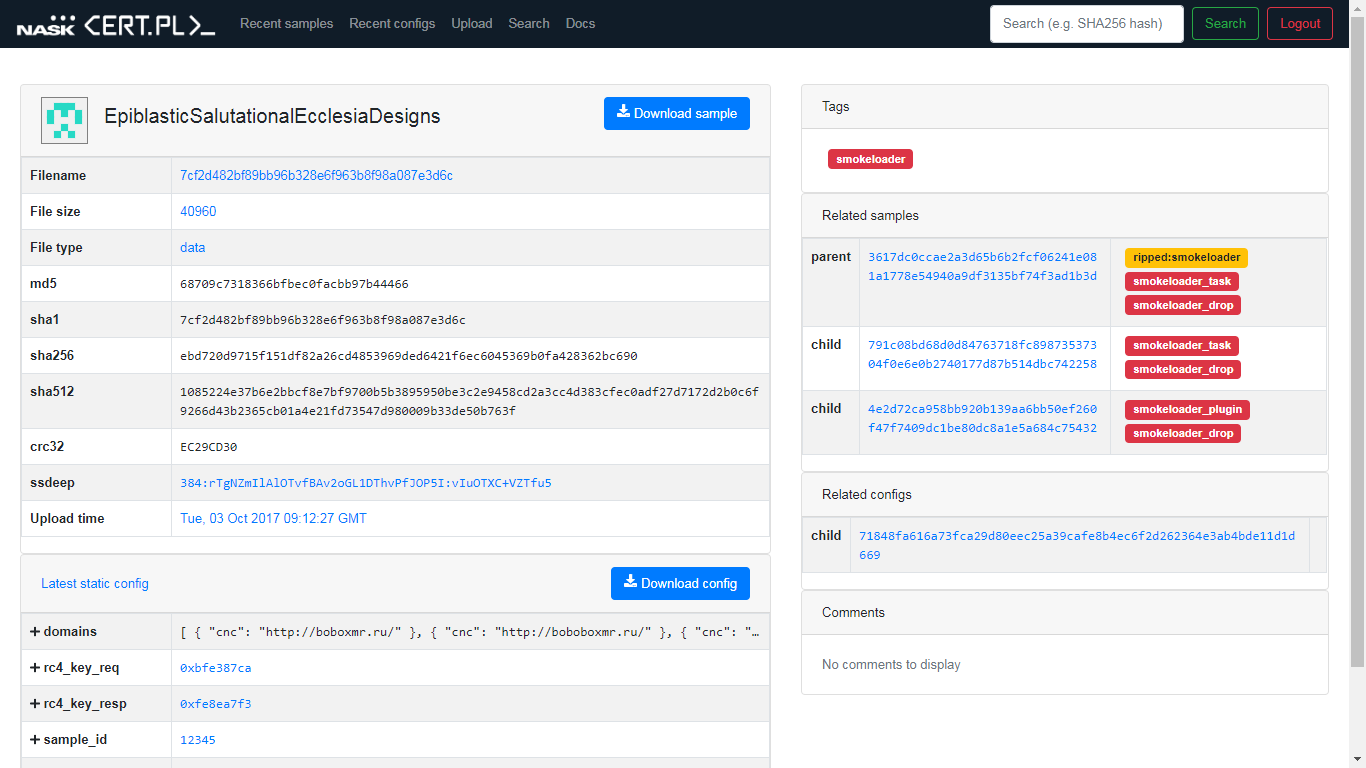

Z próbkami znajdującymi się w MWDB powiązane są podstawowe dane, takie jak poszczególne skróty kryptograficzne (hashe), rodzaj pliku, rozmiar pliku i podobne.

Relacje pomiędzy powiązanymi próbkami śledzone są w postaci drzewiastej, co pozwala na wygodne prześledzenie ścieżki od droppera, aż do próbek stanowiących ostatnie stadium ataku.

Szczegółowy widok próbki w MWDB. Widoczne są odwołania do droppera oraz próbki plików wykonywalnych z następnych etapów infekcji.

Szczegółowy widok próbki w MWDB. Widoczne są odwołania do droppera oraz próbki plików wykonywalnych z następnych etapów infekcji.

Przechowywane w systemie MWDB powiązania dotyczą również konfiguracji statycznych i dynamicznych. Poprzez składniki “statyczne” należy rozumieć tutaj wszystkie szczegółowe informacje, które da się wyekstrahować bezpośrednio z danej próbki (np. wspomniane wcześniej adresy serwerów C&C albo wykorzystywane klucze szyfrujące). Konsekwentnie, składnikami “dynamicznymi” są wszystkie informacje, które nie są bezpośrednio zawarte w próbce, ale są przez nią pobierane na przykład w wyniku połączenia ze zdalnym serwerem.

W pozyskiwaniu zarówno próbek, jak i ich konfiguracji często wspierają nas zautomatyzowane systemy analityczne, jednym z nich jest opisany przez nas w zeszłym roku mtracker.

Zaawansowane funkcje

Wszystkie operacje, które można wykonać przez graficzny interfejs użytkownika można również wykorzystać za pośrednictwem API. Analityków wykorzystujących język skryptowy Python dodatkowo wspieramy udostępniając bibliotekę mwdblib, która upraszcza przeszukiwanie MWDB i dodawanie do niego nowych obiektów.

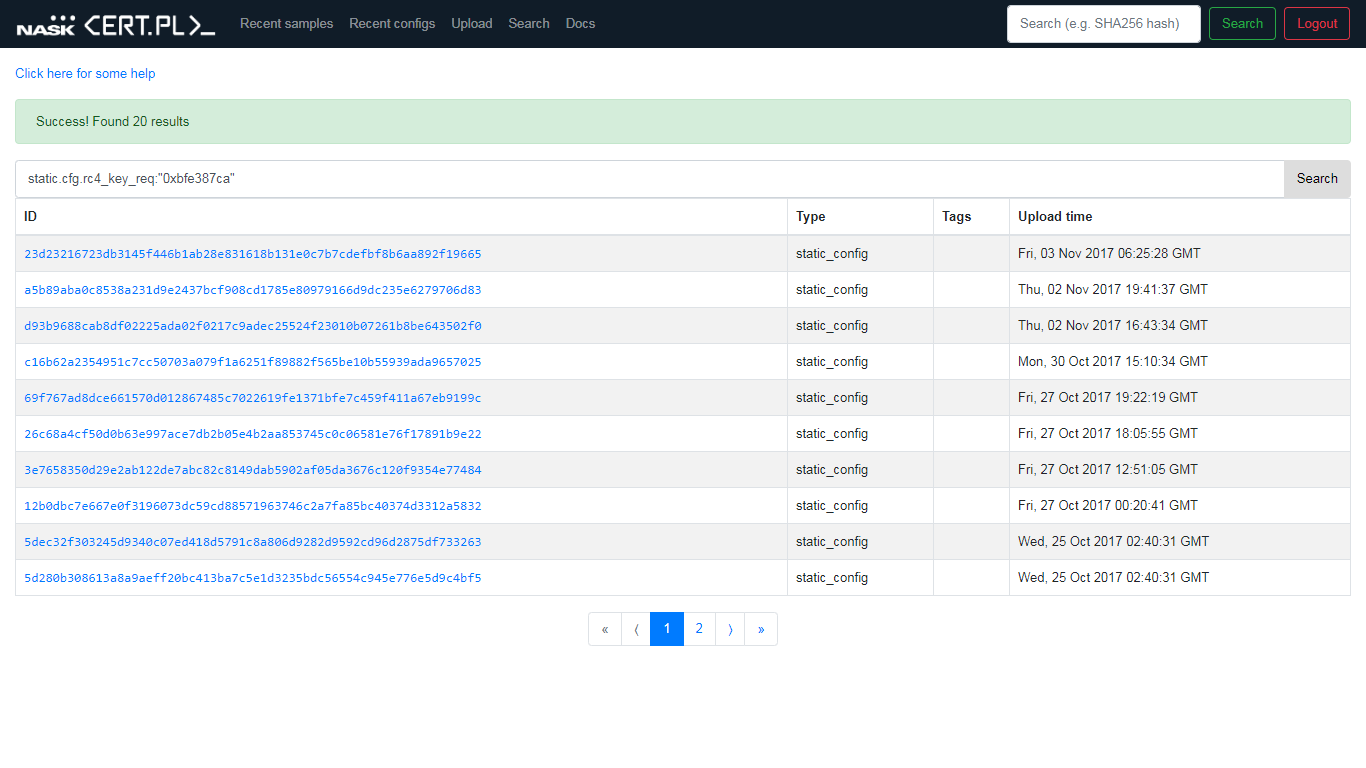

W przypadku, kiedy użytkownik posiada dostęp do dużej liczby próbek, system oferuje zaawansowane funkcje przeszukiwania. Istnieje możliwość odpytywania o podobne nazwy plików, czy próbki o podobnych rozmiarach, jak i po konkretnych wartościach w konfiguracjach.

Przykład wyszukania wszystkich konfiguracji statycznych, które zawierały określony klucz RC4 wykorzystywany do szyfrowania żądań.

Przykład wyszukania wszystkich konfiguracji statycznych, które zawierały określony klucz RC4 wykorzystywany do szyfrowania żądań.

Zasady dostępu

Przyznawanie dostępu podmiotom zewnętrznym odbywa się w oparciu o następujące zasady:

System jest przeznaczony dla analityków zajmujących się złośliwym oprogramowaniem. O utworzenie konta mogą wnioskować osoby, które są w stanie wskazać swoją afiliację, np. jako pracownika CERTu, firmowego zespołu odpowiedzialnego za cyberbezpieczeństwo, albo uczelni zajmującej się badaniami w zakresie złośliwego oprogramowania. Zainteresowanych zapraszamy do wypełnienia formularza rejestracyjnego lub kontaktu pod adresem [email protected], jednocześnie zastrzegając prawo do odpowiedzi wyłącznie na zatwierdzone zgłoszenia. W związku z tym prosimy o zwrócenie uwagi na zapewnienie wiarygodności wniosków (przykładowo: użycie maila służbowego, podanie imienia, nazwiska i stanowiska).

Podsumowanie

Wierzymy, że wymiana informacji pomiędzy CERT Polska i innymi zaufanymi stronami zaowocuje obopólną korzyścią w postaci lepszego zrozumienia bieżących zagrożeń. Zachęcamy osoby zajmujące się profesjonalną analizą złośliwego oprogramowania do współpracy oraz do dzielenia się informacjami w ramach MWDB. Razem przyczyniamy się do zwiększania bezpieczeństwa polskiej administracji, biznesu i użytkowników końcowych.

Wyłączną odpowiedzialność za treść publikacji ponosi NASK PIB. Unia Europejska nie odpowiada za ewentualne wykorzystanie informacji zawartych w tej publikacji.