-

Skanowanie w poszukiwaniu luki w php-cgi (CVE-2012-1823)

W okresie od 19 do 21 lipca 2014 sieć honeypotów systemu ARAKIS zarejestrowała wzmożone skanowanie portu 80 w poszukiwaniu podatnych serwerów PHP. Wykorzystywana była podatność CVE-2012-1823 występująca w serwerach, które mają skonfigurowaną obsługę języka PHP jako skrypty CGI. Zarejestrowaliśmy ok. 17 000 połączeń kierowanych na port 80/TCP z żądaniami …

Czytaj więcej -

Kupiłeś laptopa? To teraz zapłać bitcoinami!

Niedawno pisaliśmy o kampanii rozprzestrzeniającej złośliwe oprogramowanie za pomocą wiadomości e-mail podszywających się pod Allegro.pl oraz Booking.com. W jednym z etapów tej kampanii wykorzystywany był skrypt AutoIt (zwany RazorCrypt), którego celem było ukrycie ostatecznego złośliwego oprogramowania, które kradło hasła użytkownika. Wykorzystanie skryptów AutoIt w celu zaciemnienia czy zaszyfrowania …

Czytaj więcej -

30 czerwca 2014 alex

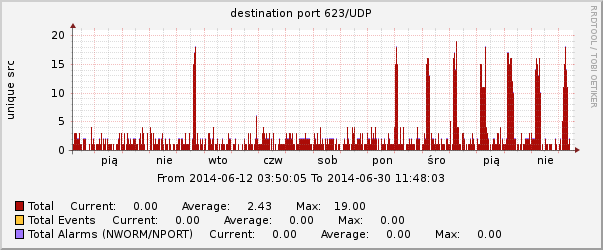

Rejestrujemy poszukiwania podatnych modułów BMC

Od momentu opublikowania przez Dana Farmera artykułu o zagrożeniach związanych z protokołem IPMI służącym do zarządzania serwerami, system ARAKIS obserwuje wzmożony ruch UDP skierowany na port 623. Połączenia poszukujące podatnych BMC pochodziły z Chin, USA, Islandii, Rumunii i Holandii. Ujawniona podatność umożliwia przejęcie zdalne kontroli nad modułami zarządzania serwerów (Base …

Czytaj więcej -

Atak na klientów Allegro.pl oraz Booking.com

W ciągu ostatnich kilku dni zaobserwowaliśmy atak polegający na podszywaniu się pod portal aukcyjny Allegro.pl lub pośrednika rezerwacji hotelowych – Booking.com. Ofiara otrzymywała spersonalizowaną wiadomość e-mail, w której zawarta była informacja o zablokowaniu konta w serwisie „z powodu nieuregulowanych oplat allegro”, albo z powodu „umieszczania w opisie Twojej aukcji …

Czytaj więcej -

Podsumowanie zagrożenia VBKlip

Wielokrotnie informowaliśmy już o nowym zagrożeniu dla polskich użytkowników bankowości elektronicznej, które nazwaliśmy VBKlip. Przypominając, jest to rodzaj malware’u, którego działanie polega na podmianie numeru rachunku bankowego skopiowanego do schowka. W ten sposób, gdy np. opłacamy fakturę kopiując numer konta i następnie go wklejając, wysyłamy przelew na inne konto …

Czytaj więcej -

Polska zwyciężyła w ćwiczeniach NATO

Ćwiczenia „Locked Shields” (połączone tarcze) to międzynarodowe ćwiczenia testujące gotowość krajów NATO do obrony przed atakami prowadzonymi przez Internet. W tym roku zwycięzcami okazał się zespół z Polski, w którego skład wchodzili też specjaliści z CERT Polska. W szranki stanęły także zespoły z Estonii, Finlandii, zespołu reagowania NATO (NATO CIRC …

Czytaj więcej -

Raport z działalności CERT Polska za 2013

Opublikowaliśmy raport roczny opisujący działania CERT Polska w 2013. Najważniejsze informacje to podsumowanie dokonanych przez nas przejęć botnetów, wyniki analiz złośliwego oprogramowania, zakończenie działalności złośliwego rejestratora domen Domain Silver Inc. oraz szacunki liczebności botnetów dokonane za pomocą nowej metodyki. Pełen tekst raportu w języku polskim można pobrać TUTAJ (plik PDF …

Czytaj więcej -

Szacowanie wielkości botnetów w Polsce

Raport roczny CERT Polska za 2013 rok będzie już niedługo dostępny na naszej stronie. W tym roku postanowiliśmy zmienić trochę formułę, przykładając – kosztem suchych statystyk – większą wagę do opisu ważnych trendów i zjawisk dostrzeżonych w ubiegłym roku. W oczekiwaniu na publikację zachęcamy do lektury fragmentu raportu znajdującego się poniżej. Fragment …

Czytaj więcej -

Heartbleed z perspektywy aplikacji klienckich

W ubiegłym tygodniu wiadomości o tematyce bezpieczeństwa zdominowały doniesienia o luce w bibliotece OpenSSL (CVE-2014-0160). O tym, jak wygląda problem z perspektywy polskich serwerów pisaliśmy poprzednio na naszym blogu. Warto jednak zauważyć, iż biblioteka OpenSSL jest wykorzystywana nie tylko w oprogramowaniu serwerowym. Jest ona również bardzo często elementem oprogramowania klienckiego …

Czytaj więcej -

Heartbleed w Polsce (i w sieci TOR)

W ostatnich dniach Internet obiegła informacja o odkryciu CVE-2014-0160. Luka ta, od dwóch lat znajdująca się w bibliotece OpenSSL w wersjach 1.0.1a-f, pozwala na odczytanie fragmentu pamięci procesu, który korzysta z tej biblioteki. Ponieważ z biblioteki OpenSSL korzystają zarówno aplikacje serwerowe (np. serwer WWW, poczty) jak i aplikacje …

Czytaj więcej