-

Analiza cifrat: czy to ewolucja mobilnego RATa?

CERT Polska przeanalizował wieloetapowy łańcuch złośliwego oprogramowania na Androida, dystrybuowany z wykorzystaniem infrastruktury podszywającej się pod Booking. Opisana próbka pełni rolę droppera, który instaluje RAT oparty na usługach ułatwień dostępu i komunikujący się z serwerem C2 przez WebSocket.

Czytaj więcej -

Analiza kampanii FvncBot

CERT Polska przeanalizował próbkę szkodliwego oprogramowania wykorzystującego wizerunek banku SGB, pochodzącą z kampanii FvncBot wycelowanej w polskich odbiorców. Złośliwa aplikacja instaluje dodatkowe moduły, przekonuje ofiarę do uruchomienia funkcji ułatwień dostępu, a następnie łączy zainfekowane urządzenie z serwerem wydającym przypisane do tego urządzenia dane logowania.

Czytaj więcej -

Analiza kampanii złośliwego oprogramowania NGate (NFC relay)

W ostatnich miesiącach CERT Polska zaobserwowało nowe próbki złośliwego oprogramowania mobilnego związane z atakiem NFC Relay (NGate) wymierzonym w użytkowników polskich banków.

Czytaj więcej -

Kampania UNC1151 wykorzystująca podatność w oprogramowaniu Roundcube do kradzieży poświadczeń

CERT Polska obserwuje złośliwą kampanię e-mail prowadzoną przez grupę UNC1151 przeciwko polskim podmiotom z wykorzystaniem podatności w oprogramowaniu Roundcube.

Czytaj więcej -

Mroczny rycerz powraca: Analiza złośliwego oprogramowania Joker

Zespół CERT Polska zaobserwował w ostatnich tygodniach nowe próbki złośliwego oprogramowania na urządzenia mobilne "Joker" w Google Play Store wycelowane między innymi w polskich użytkowników.

Czytaj więcej -

Co wycieki danych mówią o hasłach

Wycieki haseł zdarzają się niestety bardzo często a ich skutki mogą być bardzo poważne. Incydenty tego typu, oprócz oczywistej szkody dla osób dotkniętych wyciekiem, mają dużą wartość analityczną. Analiza haseł upublicznionych w wyciekach pozwala na lepsze zrozumienie poziomu wiedzy i nawyków użytkowników, co umożliwia poznanie ich słabości. Postanowiliśmy na podstawie danych pochodzących z wycieków, w tym wycieków z polskich serwisów, przeprowadzić własną analizę pod kątem tego, jakie słabe strony można zaobserwować w stosowanych często hasłach.

Czytaj więcej -

Aktywacja aplikacji IKO – Kampania złośliwego oprogramowania

W ostatnim czasie obserwowaliśmy kolejną kampanię złośliwego oprogramowania wymierzoną w użytkowników urządzeń mobilnych z systemem Android. Szkodliwa aplikacja, podszywa się pod aplikację banku PKO BP – IKO. Po analizie okazało się, że w atakach wykorzystywany jest obserwowany po raz pierwszy w Polsce trojan bankowy Coper.

Czytaj więcej -

Kampania złośliwego oprogramowania Vidar skierowana przeciw krajom nadbałtyckim oraz NATO

Podczas pracy nad naszym systemem automatycznej ekstrakcji konfiguracji złośliwego oprogramowania, natrafiliśmy na dziwnie wyglądającą próbkę stealera z rodziny Vidar. W próbce, po odszyfrowaniu, znaleźliśmy łańcuchy znakowe zawierające nazwy domenowe takich organizacji jak NATO Strategic Communications Centre of Excellence, Straży Granicznej Polski, Estonii i Łotwy, oraz Ministerstwa Spraw Wewnętrznych Litwy. Łańcuchy …

Czytaj więcej -

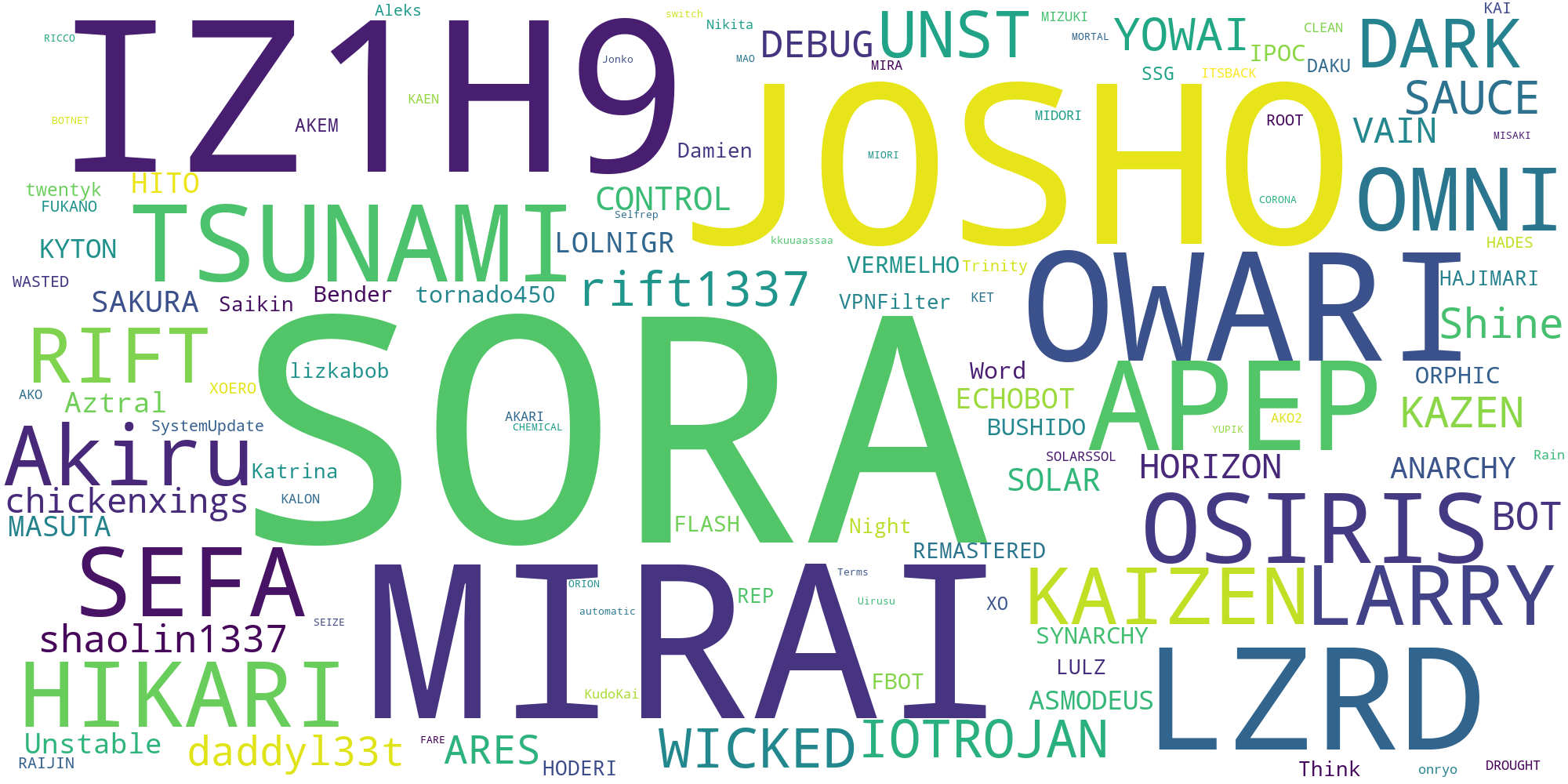

Analiza bota Mirai oraz jego wariantów

Mirai (jap.: 未来, dosł. „przyszłość”) jest botnetem, który powstał w 2016 r. Jego celem były publicznie osiągalne urządzenia IoT oparte o system operacyjny Linux z zainstalowanym pakietem narzędzi uniksowych o nazwie BusyBox oraz otwartym portem usługi Telnet, przez który następowała infekcja. Główną funkcjonalnością Miraia było przeprowadzanie ataków typu DDoS …

Czytaj więcej -

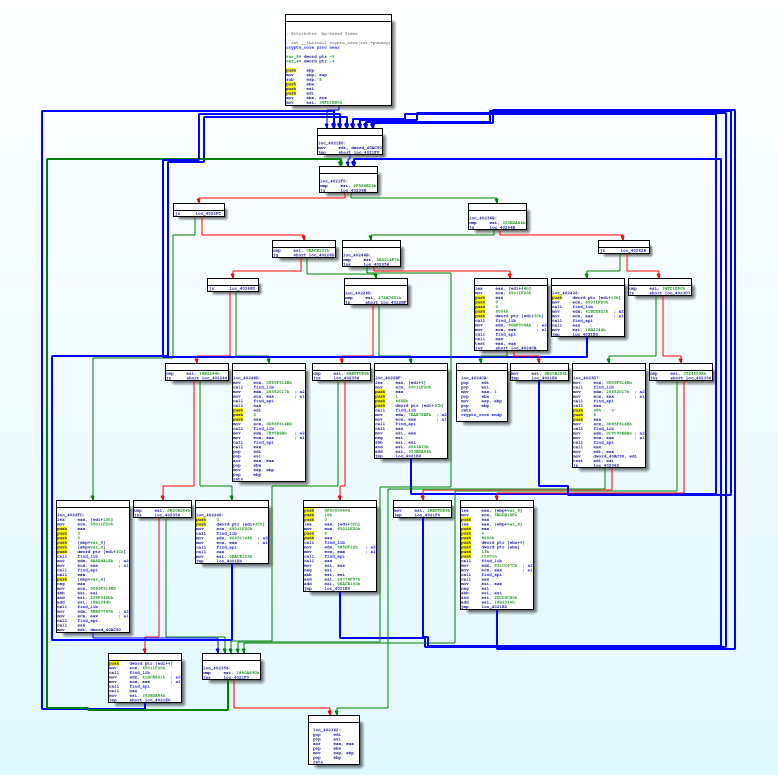

Co tam u ciebie, Emoteciku?

Emotet jest aktualnie jedną z najbardziej medialnych rodzin złośliwego oprogramowania. Dzięki swojej modularnej architekturze może bardzo łatwo adaptować się do nowych warunków bez modyfikacji głównego komponentu. Pierwsze wersje Emoteta zostały zaobserwowane w roku 2014. W tamtych czasach był używany jako trojan bankowy – obecnie jako spammer i dropper innych rodzin złośliwego …

Czytaj więcej