-

Zeus/Murofet

W ostatnich dniach pojawiła się nowa mutacja trojana Zeus. Jest to kolejna wersja zbudowana na podstawie źródeł, które wyciekły na poczatku maja. Tak jak poprzednio, do dystrybucji plików konfiguracyjnych używane są mechanizmy P2P. Twórcy zrezygnowali z charakterystycznego dla Murofeta mechanizmu DGA (algorytm generowania domen) i powrócili do umieszczenia adresu C …

Czytaj więcej -

SECURE 2011 za nami!

Konferencja SECURE 2011, która zakończyła się 26 października b.r. była wyjątkowa pod wieloma względami. W odpowiedzi na ubiegłoroczne zainteresowanie udostępniliśmy aż cztery warsztaty Hands-on, z tego dwa prowadzone przez CERT Polska. Także program konferencji był wypełniony po brzegi – prelekcje zajmowały siedem godzin z każdego dnia, co sprawiało, że najwytrwalsi …

Czytaj więcej -

Biuletyn OUCH! o podstawach bezpieczeństwa

Dzięki współpracy CERT Polska i SANS Institute dziś ukazał się kolejny polskojęzyczny numer biuletynu OUCH! „Backup i przywracanie danych”. OUCH! to bezpłatny newsletter o bezpieczeństwie komputerowym wydawany na stronach Instytutu SANS w 11 językach, kierowany do zwykłych użytkowników komputerów. OUCH jest tworzony i dokładnie konsultowany przez zespół SANS Securing The …

Czytaj więcej -

Wizualizacja aktywności Morto

Po zebraniu kompletnych danych z systemu ARAKIS mogliśmy przeprowadzić dokładniejszą analizę w jaki sposób robak Morto rozprzestrzeniał się w internecie. Jak pisaliśmy wcześniej, pierwsza wersja Morto łączyła się z komputerami używając usługi Remote Desktop Protocol na porcie 3389, a następnie starała się uzyskać dostęp administracyjny próbując logować się przy użyciu …

Czytaj więcej -

Zagrożenia w Polsce i na świecie: Raport CERT Polska za pierwsze półrocze 2011

W pierwszym w historii raporcie półrocznym, obejmującym okres od stycznia do czerwca 2011, skupiamy się na analizie informacji z systemów automatycznych. Otrzymaliśmy blisko 4 mln tego rodzaju zgłoszeń. Podobnie jak w raporcie rocznym 2010, wyodrębniliśmy z nich kilka najważniejszych kategorii zdarzeń, w szczególności: źródła spamu, phishing, złośliwe oprogramowanie, boty czy …

Czytaj więcej -

Konkurs na facebooku – darmowa wejściówka na SECURE do wzięcia

Do końca tygodnia posiadacze konta na portalu facebook mogą wziąć udział w naszym konkursie. Do wygrania jest bezpłatna wejściówka na konferencję SECURE 2011 do wykorzystania przez dowolnie wybraną osobę. Zostanie ona rozlosowana między wszystkimi uczestnikami już w najbliższy piątek, 30 września. Dodatkowo każdy uczestnik otrzymuje kod rabatowy uprawniający do rejestracji …

Czytaj więcej -

Kilka słów o podszywaniu się pod nadawcę poczty elektronicznej

Od wczoraj po serwisach informacyjnych krążą informacje o wysłanym w imieniu posłanki Beaty Kempy liście elektronicznym do Polskiej Agencji Prasowej, zawiadamiającym o rezygnacji pani poseł z udziału w kampanii wyborczej. Posłanka Kempa (słusznie) zgłosiła sprawę podszycia się na prokuraturze, obwiniając jednocześnie (niekoniecznie słusznie) i oskarżając o zaniedbania administratorów serwisów sejmowych …

Czytaj więcej -

Morto – nowy robak sieciowy

Od dwóch dni serwisy zajmujące się bezpieczeństwem komputerowym donoszą o pojawieniu się nowego robaka sieciowego nazwanego Morto. Atakuje on źle zabezpieczone systemy Microsoft Windows wykorzystując do tego celu protokół RDP (Remote Desktop Protocol) wykorzystywany przez tzw. zdalny pulpit. Morto nie eksploituje żadnej luki w oprogramowaniu, a atak polega na próbie …

Czytaj więcej -

serwery Apache podatne na atak DoS

Serwery Apache w wersji 1.3/2.x są podatne na łatwy do przeprowadzenia atak typu DoS (CVE-2011-3192). Problem leży w złej obsłudze nagłówka Range w żądaniach HTTP prowadzącej do zużycia całej pamięci systemu. W sieci krąży skrypt perlowy umożliwiający łatwe przeprowadzenie ataku. Jednocześnie trzeba zaprzeczyć niektórym plotkom krążącym po …

Czytaj więcej -

Boty w polskich sieciach 2011.

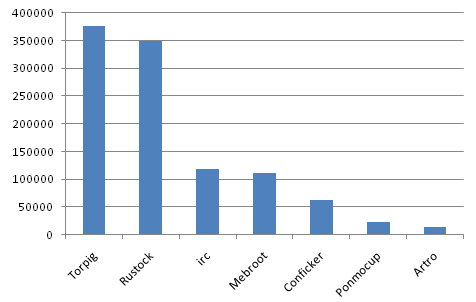

Wyk.1. Bots by type W pierwszej połowie 2011 roku zauważyliśmy ponad 1 mln botów. Bezsprzecznie dominowały dwa z nich Torpig oraz Rustock. Ich liczebność była co najmniej trzy razy wyższa niż pozostałych. Zauważyliśmy prawie 380 tys. maszyn zainfekowanych Torpigiem oraz prawie 350 tys. Rustockiem. Poza nimi znaczący udział miały …

Czytaj więcej