-

Publikujemy kod serwera n6 na otwartej licencji

Od dzisiaj istotna część oprogramowania tworzącego platformę n6 jest dostępna na otwartej licencji (GPL). Opublikowana przez nas biblioteka implementuje API REST, którego używamy w nowej wersji n6 oraz posiada mechanizmy ułatwiające pobieranie informacji z różnego rodzaju baz danych. Liczymy, że nasz projekt zmniejszy bariery techniczne związane z dzieleniem się informacjami …

Czytaj więcej -

Banatrix – szczegóły techniczne

Ze wszystkich „polskich” rodzin malware, które zaobserwowaliśmy w zeszłym roku, najbardziej zaawansowaną technicznie był Banatrix. Malware ten podmieniał numer konta w pamięci procesu przeglądarki. Jednak jego budowa pozwalała na dużo więcej i zostało to wykorzystane do wykradania zapisanych w przeglądarce Mozilla Firefox haseł. Poniżej znajduje się omówienie szczegółów technicznych działania …

Czytaj więcej -

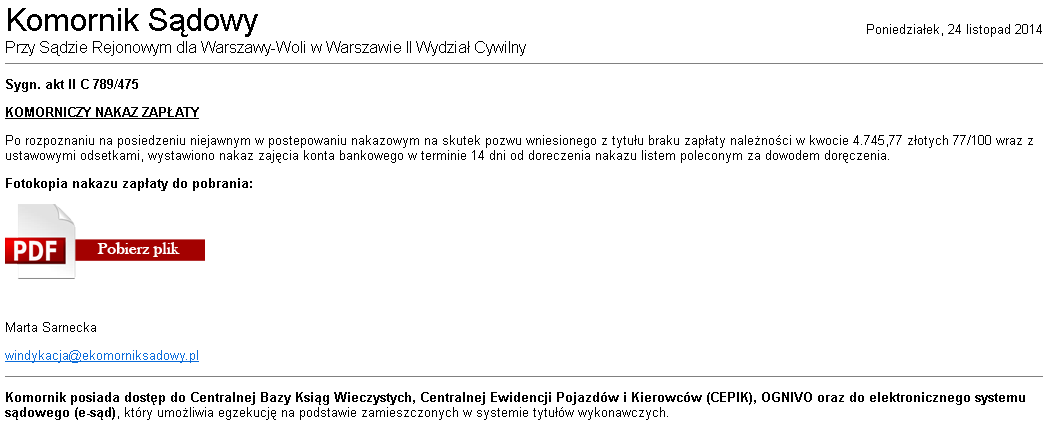

Wesołych świąt życzy Komornik Sądowy!

W ciągu ostatnich dwóch tygodni zespół CERT Polska otrzymał wiele zgłoszeń dotyczących podejrzanych wiadomości e-mail, pochodzących rzekomo od Komornika Sądowego działającego przy Sądzie Rejonowym dla Warszawy-Woli. Treść wiadomości nie zawiera szczegółowych informacji o rzekomej należności, co ma skłonić odbiorcę do kliknięcia w załącznik PDF opisany jako fotokopia nakazu zapłaty. W …

Czytaj więcej -

Rozwiązanie HackMe w ramach ECSM

Niedawno ogłosiliśmy konkurs HackMe w ramach ECSM. Najszybciej odpowiedziały następujące osoby: Mateusz Rek albercik Michał Celiński-Mysław Piotr Kaźmierczak (opis jego rozwiązania w formacie PDF) Łukasz Odzioba Gratulujemy, niedługo powinniście otrzymać książki i gadżety! Poniżej znajduje się rozwiązanie tego zadania. O ile mogą istnieć inne, niekiedy nawet łatwiejsze, sposoby na znalezienie …

Czytaj więcej -

SECURE 2014 CTF – rozwiązania i lista zwycięzców

Mamy już zwycięzców konkursu SECURE2014-CTF. Najszybsza osoba podesłała komplet flag w niecałe 3 godziny! Konkurs cieszył się dużym zainteresowaniem. Serwer CTF obsłużył ponad 200 tysięcy zapytań (w tym 1200 prób ataku na biedny index.php :P). Zadania będą dostępne on-line jeszcze przez pewien czas (do końca miesiąca) pod adresem http …

Czytaj więcej -

SECURE 2014 – konkurs : złap flagę

Zapraszamy do udziału w SECURE-2014/CTF! Do wygrania wejściówka na konferencję SECURE 2014 i wspaniałe zestawy gadżetów! O tym “o co chodzi w tymi flagami” można przeczytać na: ctftime.org lub Prezentacji DragonSector na Confidence. Zadania dostępne są pod adresem: http://ctf.secure.edu.pl/ .cert_li_before { padding-left: 0; }

Czytaj więcej -

Zadanie HackMe w ramach ECSM

Październik został wybrany przez Komisję Europejską oraz ENISA jako miesiąc poświęcony bezpieczeństwu teleinformatycznemu. Trzeci tydzień jest przeznaczony głównie dla studentów i służy przybliżeniu aspektów związanych z bezpieczeństwem aplikacji. W ramach tej akcji mamy do rozdania dwie książki: „Practical Reverse Engineering” oraz „Reversing: Secrets of Reverse Engineering”. Książkę, wraz z gadżetami …

Czytaj więcej -

CVE-2014-6271 (shellshock): luka w powłokach Bash, sh i podobnych

Wczoraj ogłoszono nową podatność: CVE-2014-6271. Podatność ta dotyczy powłok bash, sh, zsh i podobnych oraz pozwala na zdalne wykonanie kodu przy pewnych założeniach, np. przez moduł CGI do serwera Apache. Pomimo, że istnieje poprawka bezpieczeństwa, która rozwiązuje ten błąd, nie jest ona kompletna. Poniżej tłumaczymy na czym polega luka, jak …

Czytaj więcej -

VBKlip 2.0: bez schowka, za to z efektami specjalnymi

W ostatnich tygodniach otrzymywaliśmy sygnały od użytkowników o nowym rodzaju złośliwego oprogramowania, podobnym w działaniu do opisywanego przez nas wcześniej VBKlip. Tym razem jednak opisy były co najmniej nieprawdopodobne. Użytkownicy pisali do nas, że próbowali skopiować numer rachunku do strony z przelewem, ale numer im się zmieniał. Wtedy pomyśleli, że …

Czytaj więcej -

Android: nowe zagrożenia – stare metody infekcji

W ostatnim czasie w Polsce zaczęły pojawiać się ataki na użytkowników systemu Android. Wiele polskich i zagranicznych serwisów donosiło o ataku za pomocą wiadomości e-mail rzekomo pochodzącej od firmy antywirusowej Kaspersky. Poniżej przedstawiamy malware używany w tym ataku. Dzięki szybkiej współpracy wielu firm, jeden z adresów C&C został skutecznie …

Czytaj więcej