-

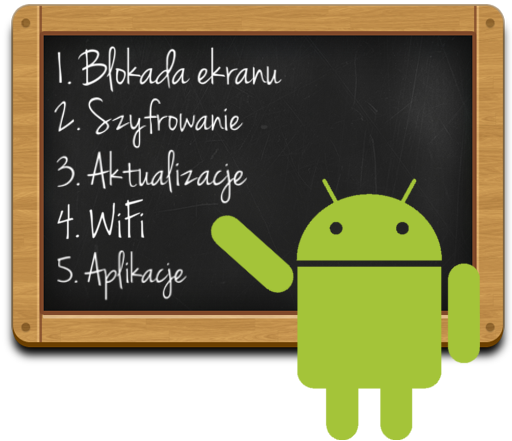

5 sposobów aby Twój smartfon z Androidem był bardziej bezpieczny

W dzisiejszych czasach, kiedy większość rynku telefonów komórkowych przejmują smartfony, warto pomyśleć o bezpieczeństwie. Traktuj swój smartfon z Androidem jak przenośny komputer. Oznacza to stosowanie tych samych zasad, które stosujesz w codziennym używaniu komputera i urządzeń przenośnych. Oto 5 prostych wskazówek, które pomogą Ci sprawić, że Twój telefon jest bezpieczny …

Czytaj więcej -

5 sposobów aby Twój smartfon z Androidem był bardziej bezpieczny

W dzisiejszych czasach, kiedy większość rynku telefonów komórkowych przejmują smartfony, warto pomyśleć o bezpieczeństwie. Traktuj swój smartfon z Androidem jak przenośny komputer. Oznacza to stosowanie tych samych zasad, które stosujesz w codziennym używaniu komputera i urządzeń przenośnych. Oto 5 prostych wskazówek, które pomogą Ci sprawić, że Twój telefon jest bezpieczny …

Czytaj więcej -

Koledzy ZitMo: kradzież SMSowych haseł jednorazowych przez aplikację “E-Security”

Do laboratorium CERT Polska trafiła próbka złośliwego oprogramowania na platformę Android, która została przeznaczona dla polskich użytkowników bankowości elektronicznej. Plik zawierający aplikację nosi nazwę e-security.apk, a jej ikona jest pokazana na obrazku po lewej stronie. Malware jest dosyć prosty, ale skutecznie realizuje zadanie do którego został zaprojektowany – kradzież haseł …

Czytaj więcej -

23 kwietnia 2013 przemek

Raport roczny 2012

Raport CERT Polska za rok 2012 powstał przede wszystkim na podstawie danych operacyjnych otrzymywanych przez nasz zespół z różnych systemów automatycznych. W ubiegłym roku trafiły do nas tą drogą informacje o ponad 10,5 mln incydentów w polskich sieciach. Większość z nich jest przekazywana przez CERT Polska automatycznie do właściwych …

Czytaj więcej -

Raport na temat botnetu Citadel plitfi

Pod koniec lutego 2013 roku Naukowa i Akademicka Sieć Komputerowa i działający w jej strukturach CERT Polska przejęły kontrolę nad 3 domenami używanymi do zarządzania jedną z instancji botnetu Citadel oznaczoną plitfi. Botnet ten był skierowany głównie na polskich użytkowników. Cały ruch skierowany do serwerów C&C botnetu został przekierowany …

Czytaj więcej -

Honeypot Kippo a integracja z innymi systemami

Ataki na usługę Secure Shell (SSH) są powszechnym i często występującym zjawiskiem w sieci Internet. Duża większość z nich to słownikowe próby złamania hasła do kont różnych użytkowników. Pomimo tego, że nie jest to zbyt wyrafinowany atak, jest on stosunkowo skuteczny, więc liczba przejętych w ten sposób serwerów uniksowych nie …

Czytaj więcej -

Otwarte serwery DNS – najlepszy przyjaciel ataków DDoS

DDoS via DNS? Ataki DoS (denial-of-service) znane są od dawna. Jedynym ich celem jest sparaliżowanie infrastruktury teleinformatycznej ofiary – a co za tym idzie uniemożliwienie świadczenia usługi w sieci. Jedną z najbardziej popularnych form tego ataku jest wersja rozproszona – DDoS (distributed denial-of-service). Od kilku dni trwa jeden z największych znanych do …

Czytaj więcej -

Otwieramy Call for Speakers na SECURE 2013

SECURE jest konferencją poświęconą w całości bezpieczeństwu teleinformatycznemu i adresowaną do administratorów, członków zespołów bezpieczeństwa oraz praktyków z tej dziedziny. Cechą wyróżniającą SECURE spośród innych konferencji jest przede wszystkim chęć dostarczania rzetelnych i merytorycznych informacji o tym, co naprawdę istotne i aktualne, przede wszystkim z pierwszej ręki – od najlepszych ekspertów …

Czytaj więcej -

Raport na temat botnetu Virut

Na przełomie stycznia i lutego 2013 roku Naukowa i Akademicka Sieć Komputerowa i działający w jej strukturach CERT Polska przejęły kontrolę nad 43 nazwami domenowymi z końcówką .pl, które służyły do zarządzania botnetem Virut, a także do rozprzestrzeniania złośliwego oprogramowania. W wyniku tych działań ruch z komputerów zarażonych złośliwym oprogramowaniem …

Czytaj więcej -

23 stycznia 2013 Łukasz Siewierski

Honeyspider Network 2.0

Projekt Honeyspider Network 2.0 jest tworzony przez CERT Polska oraz holenderską organizację rządową do spraw bezpieczeństwa – NCSC. Jest to system, którego celem jest kategoryzacja stron internetowych pod względem zagrożenia, które stanowią dla użytkownika. Skalowalność oraz łączenie informacji z klienckich honeypotów, umożliwia efektywne wykrywanie złośliwych stron internetowych. Jedną z istotniejszych …

Czytaj więcej