-

Rozwiązania zadań z konkursu Capture The Flag w ramach ECSM 2017

Na koniec października, czyli wybranego przez Komisję Europejską oraz ENISA miesiąca poświęconego bezpieczeństwu teleinformatycznemu, zorganizowaliśmy mały konkurs typu Capture The Flag. Na zakończenie konkursu mamy przyjemność zaprezentować zwycięzców: valis (rozwiązanie nadesłane 12 godzin i 12 minut po rozpoczęciu konkursu), Borys Popławski (14 godzin i 19 minut), Krzysztof Stopczański (22 godziny …

Czytaj więcej -

Konkurs Capture The Flag w ramach ECSM 2017

Na koniec października, czyli wybranego przez Komisję Europejską oraz ENISA miesiąca poświęconego bezpieczeństwu teleinformatycznemu, chcielibyśmy zaprosić Państwa do wzięcia udziału w naszym małym konkursie typu Capture The Flag. Rozwiązanie zadań konkursowych będzie wymagać od jego uczestników wykorzystania umiejętności z zakresu inżynierii wstecznej, kryptografii czy bezpieczeństwa aplikacji internetowych. Wśród nagród znajdują …

Czytaj więcej -

Głębsze spojrzenie na moduły Tofsee

Tofsee jest złośliwym oprogramowaniem z wieloma funkcjami – może kopać bitcoiny, wysyłać emaile, kraść dane dostępowe, wykonywać ataki DDoS i wiele więcej. Pisaliśmy już o Tofsee/Ghegu kilka miesięcy temu – nasza analiza znajduje się pod adresem https://www.cert.pl/news/single/tofsee. Znajomość tamtego posta jest potrzebna żeby w pełni …

Czytaj więcej -

17 października 2017 Mateusz Szymaniec

Podatność w protokole WPA2 – „Key Reinstallation Attacks: Forcing Nonce Reuse in WPA2”

Niektóre implementacje protokołów WPA i WPA2 używanych do uwierzytelniania i szyfrowania komunikacji w sieciach WiFi pozwalają atakującym na jej podsłuchanie oraz wstrzyknięcie spreparowanych pakietów. Podatne na atak są m.in. urządzenia z niektórymi wersjami systemów operacyjnych Android (od wersji 6), Mac OS X oraz Linux (możliwość podsłuchiwania całej komunikacji), a …

Czytaj więcej -

Ramnit – dogłębna analiza

Ramnit rozpoczął swoją działalność w 2010 roku. Rozprzestrzeniał się wtedy głównie infekując pliki wykonywalne i dołączając się do plików HTML. Rok później ukazała się jego groźniejsza wersja – autor wykorzystał kod złośliwego oprogramowania Zeus, który wyciekł w 2011 r. Wykorzystanie elementów kodu Zeusa pozwoliło dodać do Ramnita nowe funkcje, które ostatecznie …

Czytaj więcej -

CVE-2017-9805 – Zdalne wykonanie kodu w Apache Struts 2 REST Plugin XStream

Parę dni temu została opublikowana łatka oraz exploit na podatność CVE-2017-9805. Luka ta obecna od ośmiu lat w kodzie pluginu REST, pozwala na zdalne wykonanie kodu na serwerze hostującym aplikację we frameworku Apache Struts 2. Według szacunków firmy analitycznej RedMonk aplikacje bazujące na tym rozwiązaniu posiada co najmniej 65% firm …

Czytaj więcej -

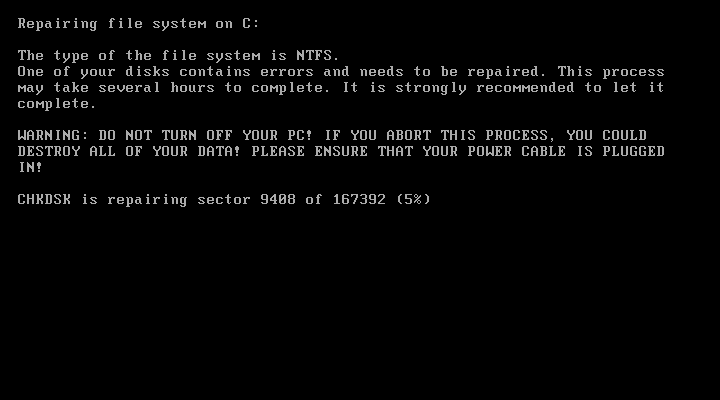

Atak Petya & Mischa

Duet Petya & Mischa jest na rynku ransomware od końcówki 2015 roku. Po sukcesie ataku WannaCry, ostatni wariant został wzbogacony o funkcje propagacji wewnątrz sieci za pomocą exploita EternalBlue, PsExec oraz Windows Management Instrumentation Command-line (WMIC). Wczorajsza kampania uderzyła przede wszystkim w sieci ukraińskie (dostawca energii Ukrenergo, system monitoringu promieniowania elektrowni …

Czytaj więcej -

Mole ransomware: analiza i dekryptor

Mole to ransomware, które ma już prawie miesiąc, więc z naszego punktu widzenia (jako analityków) jest już dość stare. Było dystrybuowane głównie przez strony udające dokumenty Worda, namawiające ludzi do pobrania i zainstalowania złośliwego pluginu. Mole jest członkiem rosnącej rodziny CryptoMix, ale algorytm szyfrowania został kompletnie zmieniony (…ponownie). Zainteresowaliśmy się …

Czytaj więcej -

Analiza złośliwego oprogramowania Emotet v4

Wstęp Emotet jest modularnym koniem trojańskim, który po raz pierwszy został zaobserwowany w czerwcu 2014 roku przez Trend Micro. Ten rodzaj złośliwego oprogramowania jest ściśle powiązany z innymi rodzajami, takimi jak Geodo, Bugat czy Dridex, które uznawane są za warianty należące do jednej rodziny. Zadebiutował jako zaawansowany banker – u swych …

Czytaj więcej -

SECURE 2017 – Call for Speakers

Rozpoczynamy poszukiwanie prelegentów na tegoroczną edycję konferencji SECURE. Jeżeli posiadasz wiedzę na interesujący temat i chciałbyś przedstawić go w gronie światowej klasy ekspertów ds. bezpieczeństwa IT, zachęcamy do zapoznania się z zasadami zgłoszeń poniżej. SECURE to odbywająca się w dn. 24 – 25 października 2017 w Warszawie konferencja, poświęcona w całości …

Czytaj więcej