-

Lastpass: Wyciek bazy danych

Ostrzegamy – nastąpił wyciek zaszyfrowanych haseł użytkowników menadżera LastPass. Podczas ataku zostały pobrane pliki z infrastruktury LastPass, zatem atakujący może mieć dostęp do: adresów email, nazwisk, zaszyfrowanych haseł czy niezaszyfrowanych pól.

Czytaj więcej -

Krytyczna podatność w Fortinet FortiOS SSL-VPN (CVE-2022-42475)

Fortinet opublikował informację o krytycznej podatności CVE-2022-42475 pozwalającej na zdalne wykonanie kodu bez uwierzytelniania w module SSL-VPN (sslvpnd) dla FortiOS. Podatność była aktywnie wykorzystywana w atakach jeszcze zanim jej istnienie zostało ujawnione.

Czytaj więcej -

Oszustwa z wykorzystaniem kodów QR

Celem tego oszustwa jest nakłonienie ofiary do sparowania aplikacji obsługującej wiadomości SMS z urządzeniem sprawcy poprzez zeskanowanie kodu QR. Następnie dochodzi do obciążenia rachunku ofiary, a w niektórych przypadkach również do próby szantażu.

Czytaj więcej -

Rozwój technik ataku grupy UNC1151/Ghostwriter

W ostatnim czasie obserwujemy ataki grupy UNC1151/Ghostwriter z wykorzystaniem techniki Browser in the Browser. Grupa ta od ponad roku atakuje skrzynki pocztowe polskich obywateli. Wykorzystywane techniki z biegiem czasu ulegają zmianie, ale motyw przewodni używanych wiadomości, jak i cel pozostaje ten sam.

Czytaj więcej -

Krajobraz bezpieczeństwa polskiego internetu w 2021 roku

Nowy raport, stare techniki – tak w skrócie można ująć kluczowe obserwacje z 2021 r. Przestępcy udoskonalili znane sposoby oszustw i częściej zaczęli sięgać po metody wcześniej rzadko używane. Zapraszamy do lektury.

Czytaj więcej -

Trojany mobilne w Polsce w 2021 r.

Rynek urządzeń mobilnych z roku na rok powiększa się, a w raz z nim liczba ataków na urządzenia mobilne. W 2021 r. do zespołu zespołu CERT Polska trafiło ponad 17,5 tys. zgłoszeń dotyczących szkodliwych aplikacji na systemy operacyjne Android.

Czytaj więcej -

Najważniejsze podatności 2021 r.

Rok 2021 był wypełniony poważnymi podatnościami, które bardzo szybko były adaptowane i wykorzystywane przez cyberprzestępców, w szczególności przez grupy ransomware. Zaobserwowaliśmy wyraźny trend wzrostu wykorzystania podatności w oprogramowaniu używanym przez firmy np. Microsoft Exchange czy VMware vCenter, względem tych w oprogramowaniu wykorzystywanym przez użytkownika końcowego, takich jak pakiet Office czy przeglądarka.

Czytaj więcej -

Statystyki obsługi incydentów w 2021 r.

Sukcesywnie każdego roku CERT Polska rejestruje coraz większą liczbę zgłoszeń oraz incydentów cyberbezpieczeństwa. W 2021 r. CERT Polska zarejestrował 116 071 zgłoszeń. Spośród wszystkich zgłoszeń nasi specjaliści wytypowali 65 586, na podstawie których zarejestrowano łącznie 29 483 unikalnych incydentów cyberbezpieczeństwa.

Czytaj więcej -

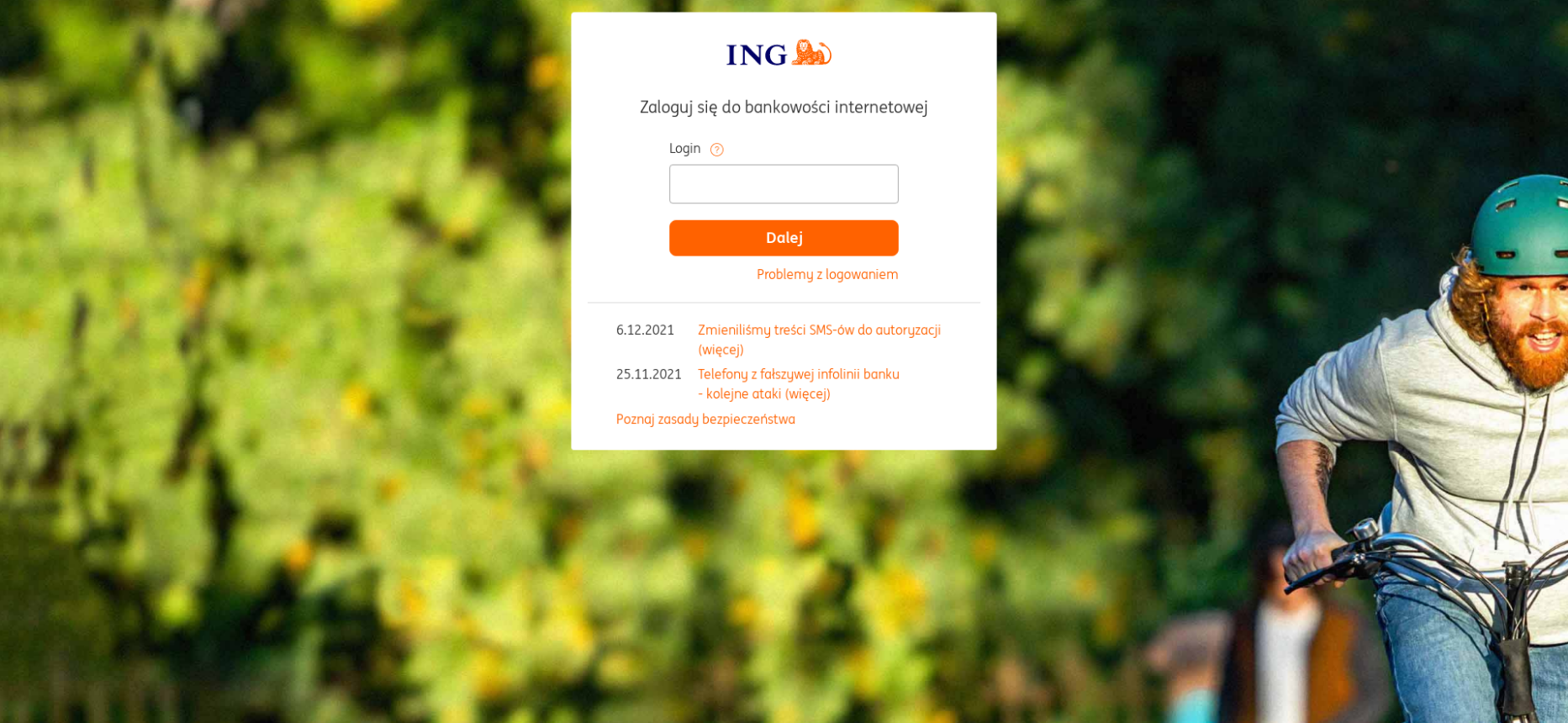

Kampanie phishingowe wykorzystujące wizerunek banków

Głównym celem tego oszustwa jest zachęcenie potencjalnej ofiary do podania danych logowania do swojego konta bankowości internetowej, aby następnie wyłudzić przechowywane pieniądze.

Czytaj więcej -

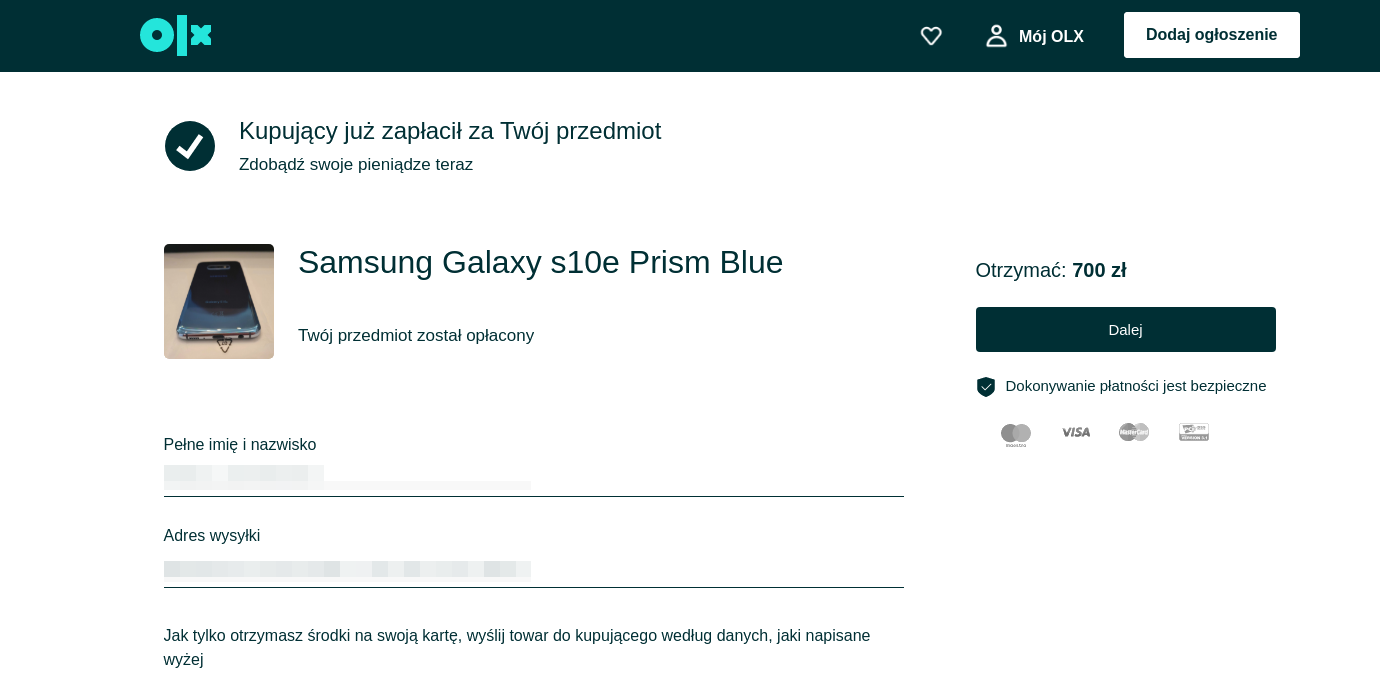

Oszustwa na portalach z ogłoszeniami

Przestępcy przeszukują portale z ogłoszeniami, aby znaleźć potencjalne ofiary oszustwa. Oszust informuje, że jest chętny na zakup przedmiotu i że już za niego zapłacił, a sprzedający musi tylko odebrać środki na własne konto poprzez specjalną stronę. Oszut wysyła link do fałszywej bramki płatności. Podając na niej dane ofiara daje dostęp do konta przestępcom.

Czytaj więcej