-

Przejęcie domen .pl związanych z atakiem BadWPAD

Pod koniec maja 2019 roku CERT Polska przejął domenę wpad.pl, a także zarejestrował na rzecz NASK zbiór domen regionalnych i funkcjonalnych wpad.*.pl. Przejęcie domen związane było z przeciwdziałaniem atakom BadWPAD, wykorzystujących błędną konfigurację sufiksów DNS na podatnych maszynach. Umożliwiało to potencjalnym atakującym na przekierowanie dowolnych żądań HTTP poprzez …

Czytaj więcej -

06 maja 2019 CERT Polska

Ciekawe techniki wyłudzania danych w sieci

W ostatnim czasie zespół CERT Polska zaobserwował pojawienie się witryny hxxps://genialnykredyt[.]eu. Nasza analiza wykazała, że zarówno sama strona, jak i odsyłające do niej ogłoszenia publikowane w lokalnych tablicach, mogą stanowić element zorganizowanej kampanii, której celem są dane osobowe zainteresowanych pożyczką internautów. W poniższym artykule opisujemy również możliwości aplikacji …

Czytaj więcej -

SECURE 2019 – Call for Speakers

Rozpoczynamy poszukiwanie prelegentów na tegoroczną edycję konferencji SECURE. Jeżeli posiadasz wiedzę na interesujący temat i chciałbyś przedstawić go w gronie światowej klasy ekspertów ds. bezpieczeństwa IT, zachęcamy do zapoznania się z zasadami zgłoszeń poniżej. SECURE to odbywająca się w dniach 22 oraz 23 października 2019 r. w Warszawie konferencja, poświęcona …

Czytaj więcej -

Zgłoszenia i incydenty w 2018 roku

Wielkimi krokami zbliża się publikacja corocznego raportu CERT Polska. Prace redakcyjne i edytorskie idą pełną parą, a w międzyczasie chcemy podzielić się z czytelnikami naszego bloga statystykami z zeszłego roku. Są one pewnym przybliżeniem krajobrazu bezpieczeństwa teleinformatycznego w Polsce, jak również obserwacją pewnych trendów pod względem liczby zarejestrowanych incydentów w …

Czytaj więcej -

Rozwijamy otwarty sandbox Cuckoo

Przez ostatni rok współpracowaliśmy z Hatching.io nad rozwojem projektu Cuckoo Sandbox. Skupiliśmy się głównie na wdrożeniu zaawansowanych mechanizmów analizy pamięci, opracowanych przez nasz zespół w ciągu ostatnich lat. Opublikowanie narzędzia onemon jest ostatnim etapem naszej współpracy. Cieszymy się, że jej wyniki są teraz dostępne dla całego środowiska zajmującego się …

Czytaj więcej -

ECSM 2018 – rozwiązania zadań

Poniżej przedstawiamy rozwiązania do zadań, które pojawiły się na organizowanym przez CERT Polska CTF-ie organizowanym w ramach Europejskiego Miesiąca Cyberbezpieczeństwa. Przez przeczytaniem zachęcamy do próby samodzielnego zmierzenia się z nimi – zadania są dostępne w portalu https://hack.cert.pl/ KPN W tym zadaniu otrzymujemy 32-bitowy plik wykonywalny ELF. Po jego …

Czytaj więcej -

Przeciwdziałanie phishingowi wykorzystującemu technikę man-in-the-middle

Zespół CERT Polska zaobserwował interesującą technikę phishingową zastosowaną wobec użytkowników popularnego polskiego agregatora treści. W sieci zrobiło się również głośno za sprawą pojawienia się nowego narzędzia Modlishka służącego do automatyzacji tego typu ataków. Artykuł opisuje mechanizm ataku oraz przedstawia nasze rekomendacje dla twórców stron internetowych. Mechanizm ataku Zaobserwowany atak polega …

Czytaj więcej -

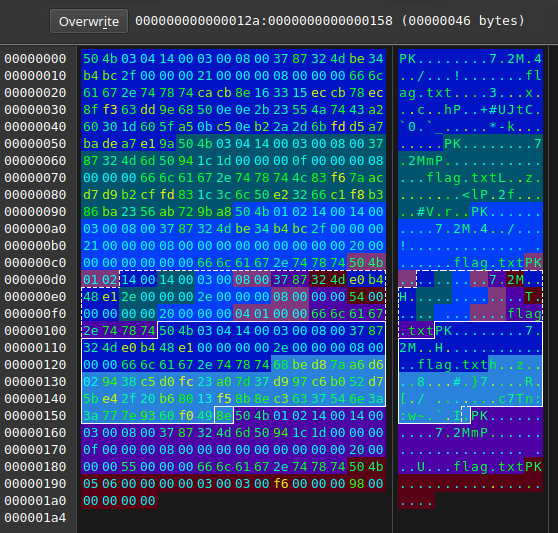

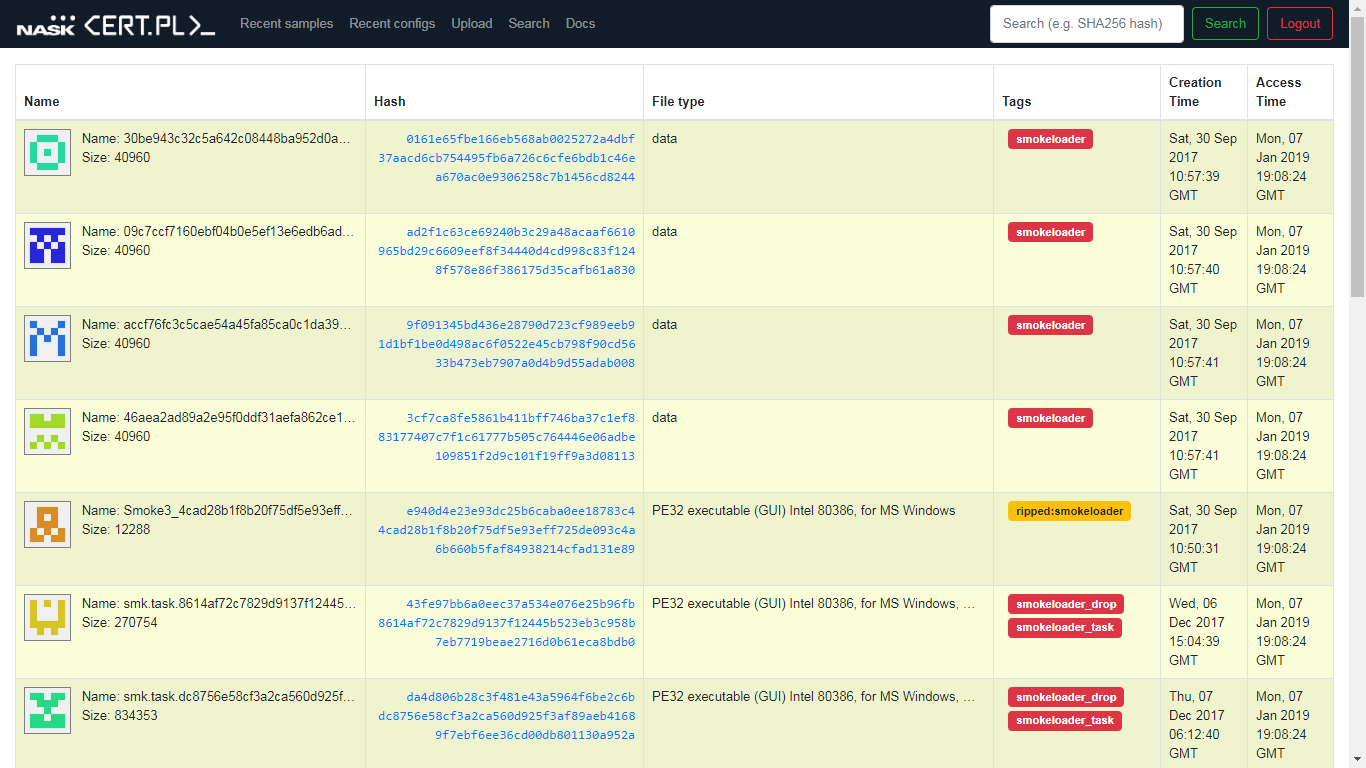

MWDB – nasz sposób na współdzielenie informacji na temat złośliwego oprogramowania

Analiza bieżących zagrożeń w postaci złośliwego oprogramowania stanowi jedno z najczęstszych wyzwań stojących wobec niemal każdej organizacji zajmującej się cyberbezpieczeństwem. Z roku na rok staje się ona również coraz cięższym orzechem do zgryzienia, na co niewątpliwie wpływ ma rosnąca skala działań podejmowanych przez przestępców i stopień ich zaawansowania. W obliczu …

Czytaj więcej -

Trojan oraz ransomware w kampanii podszywającej się pod InPost

Przez kilka ostatnich dni obserwujemy kampanię e-mailową, w której fałszywi nadawcy podają się za firmę kurierską InPost. Wiadomości informują o przesyłce gotowej do odbioru w jednym z paczkomatów. Adres paczkomatu oraz pin potrzebny do odbioru przesyłki ma być dostępny po pobraniu pliku z linku widocznego w wiadomości. Do tej pory …

Czytaj więcej -

Automatyczne wyszukiwanie podatności bezpieczeństwa na dużą skalę

Problematyka podatności bezpieczeństwa dotyczy praktycznie wszystkich programów lub bibliotek wykorzystywanych w codziennej pracy. Proaktywność w tej kwestii jest jednym z kluczy do dostarczania wysokiej jakości oprogramowania, które zapewni spokojny sen osobom zajmującym się bezpieczeństwem IT. W ciągu ostatnich dwóch lat firma Google za pomocą inicjatywy OSS-Fuzz, wykryła oraz zgłosiła ponad …

Czytaj więcej