-

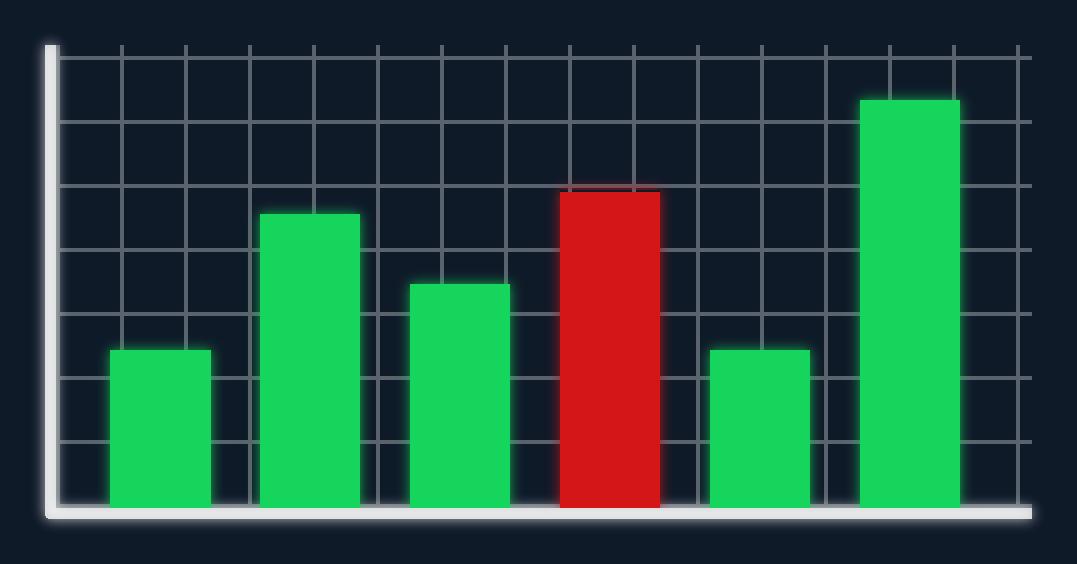

Statystyki z działalności listy ostrzeżeń przed niebezpiecznymi stronami

Prezentujemy statystyki z działalności listy ostrzeżeń przed niebezpiecznymi stronami. Na listę w 2021 roku zostało dodane 33 tys. domen, a dzięki współpracy z operatorami telekomunikacyjnymi, którzy z niej korzystają, udało się powstrzymać blisko 4 miliony prób wejścia na strony oznaczone jako wyłudzające dane. Zapraszamy do zapoznania się z artykułem.

Czytaj więcej -

Krajobraz bezpieczeństwa polskiego internetu w 2020 roku

Pobierz raport (PDF, 20.5MB) Rok 2020 był szczególny. Okoliczności spowodowane pandemią COVID-19 zmusiły większość z nas do przeniesienia aktywności na platformy online. Zmiana stylu życia nie mogła pozostać bez wpływu na to, co obserwowaliśmy w krajobrazie zagrożeń. Zauważalnie zwiększyła się zarówno skala działania cyberprzestępców, jak i skutki odczuwane przez …

Czytaj więcej -

Badanie bezpieczeństwa stron placówek oświatowych

Zespół CERT Polska między 19 czerwca a 15 sierpnia 2020 przeprowadził nieinwazyjne badanie bezpieczeństwa stron placówek oświatowych. Badanie objęło 22 396 stron, stanowiących 17 911 unikalnych domen oraz 6602 unikalnych adresów IP. Większość z nich stanowiły szkoły podstawowe (6815), przedszkola (5272) oraz licea ogólnokształcące (1266). Listę stron do badania pozyskano …

Czytaj więcej -

Krajobraz bezpieczeństwa polskiego Internetu w 2016 roku

Już po raz 21. publikujemy raport roczny z działalności naszego zespołu. Tak jak poprzednio staramy się przy tej okazji przedstawić stan bezpieczeństwa polskiej części Internetu, patrząc z perspektywy obsługiwanych przez nas incydentów, działalności badawczej oraz projektów, w których bierzemy udział. Stało się już zwyczajem, że raport otwiera kalendarium najważniejszych, według …

Czytaj więcej -

Boty w Polsce w 2015 roku

Raport Roczny CERT Polska za 2015 już wkrótce zostanie opublikowany na naszych stronach. Tymczasem, postanowiliśmy podzielić się statystykami dotyczącymi liczebności botnetów w Polsce. O tym, jak liczyć botnety pisaliśmy w artykule poświęconym szacowaniu wielkości botnetów. Poniższe statystyki zostały policzone w oparciu o dane zgromadzone w platformie n6, w której dziennie …

Czytaj więcej -

System bezpieczeństwa cyberprzestrzeni RP

Ministerstwo Administracji i Cyfryzacji opublikowało zleconą NASK (w tym zespołowi CERT Polska) ekspertyzę pt. „System bezpieczeństwa cyberprzestrzeni RP”. Blisko 200 stronicowy dokument jest opracowaniem kompleksowym, poruszającym się w wielu warstwach problematyki. Stanowi opis aktualnej sytuacji w Polsce w dziedzinie ochrony cyberprzestrzeni na poziomie krajowym. Przyjmując stan obecny za punkt wyjścia …

Czytaj więcej -

Publikujemy raport CERT Polska w języku angielskim

Publikujemy nasz raport roczny za rok 2014 w wersji angielskiej. Raport w polskiej wersji ukazał się 21 kwietnia. Zapraszamy do lektury obu wersji językowych! .cert_li_before { padding-left: 0; }

Czytaj więcej -

Zagrożenia w Polsce 2014 – raport CERT Polska

W przedstawianym Państwu raporcie omawiamy najważniejsze trendy i zagadnienia związane z problematyką cyberbezpieczeństwa w Polsce w 2014 roku. Prezentujemy aktualne zagrożenia, kierunki ich rozwoju, informujemy o podejmowanych przez CERT Polska działaniach. Raport składa się z kilku części. W pierwszej przedstawiamy swoiste podsumowanie całości – najważniejsze wnioski powstałe na podstawie obserwacji stanu …

Czytaj więcej -

ENISA publikuje raport o przetwarzaniu informacji

ENISA (Europejska Agencja Bezpieczeństwa Sieci i Informacji) opublikowała dzisiaj raport “Actionable Information for Security Incident Response”, opracowany przez CERT Polska. Publikacja jest skierowana do członków zespołów reagujących na incydenty, jak i również do wszystkich osób, które zbierają, analizują i dzielą się informacjami dotyczącymi bezpieczeństwa komputerowego. Dzielenie się danymi dotyczącymi bezpieczeństwa …

Czytaj więcej -

Raport z działalności CERT Polska za 2013

Opublikowaliśmy raport roczny opisujący działania CERT Polska w 2013. Najważniejsze informacje to podsumowanie dokonanych przez nas przejęć botnetów, wyniki analiz złośliwego oprogramowania, zakończenie działalności złośliwego rejestratora domen Domain Silver Inc. oraz szacunki liczebności botnetów dokonane za pomocą nowej metodyki. Pełen tekst raportu w języku polskim można pobrać TUTAJ (plik PDF …

Czytaj więcej