-

Trojan oraz ransomware w kampanii podszywającej się pod InPost

Przez kilka ostatnich dni obserwujemy kampanię e-mailową, w której fałszywi nadawcy podają się za firmę kurierską InPost. Wiadomości informują o przesyłce gotowej do odbioru w jednym z paczkomatów. Adres paczkomatu oraz pin potrzebny do odbioru przesyłki ma być dostępny po pobraniu pliku z linku widocznego w wiadomości. Do tej pory …

Czytaj więcej -

Analiza bota Smoke Loader

Smoke Loader (znany także jako Dofoil) jest względnie małym, modularnym botem używanym do instalowania różnych rodzin złośliwego oprogramowania. Mimo że został zaprojektowany głównie z myślą o pobieraniu oprogramowania, to posiada parę funkcji, które czynią go bardziej trojanem niż zwykłym dropperem. Nie jest nowym zagrożeniem, ale nadal jest rozwijany i aktywny …

Czytaj więcej -

Analiza złośliwego oprogramowania Backswap

Backswap jest bankerem, który pojawił się w Polsce w okolicach marca 2018 r. Jest to wariant znanego od dawna oprogramowania o nazwie TinBa (od „tiny banker”), którego cechą charakterystyczną jest względnie mały rozmiar (mieszczący się zazwyczaj w zakresie 10-50 kB). Powody dla których uważamy, że jest to ten sam malware …

Czytaj więcej -

Analiza złośliwego oprogramowania Ostap (Backswap dropper)

Od pewnego czasu obserwujemy rosnący stopień złożoności złośliwych skryptów rozsyłanych za pośrednictwem poczty elektronicznej. Zazwyczaj, widząc skrypt w załączniku wiadomości phishingowej, mogliśmy z dużym prawdopodobieństwem założyć, że będzie to prosty dropper, mający na celu wyłącznie pobranie i instalację złośliwego oprogramowania. Coraz częściej zdarza się jednak, że skrypt nie kończy działania …

Czytaj więcej -

Mtracker – nasz sposób na śledzenie złośliwego oprogramowania

Opis rozwiązania CERT Polska jest uczestnikiem projektu SISSDEN (Secure Information Sharing Sensor Delivery event Network). Jednym z naszych celów w projekcie jest stworzenie różnych źródeł informacji związanych z bezpieczeństwem komputerowym, które będą następnie przetwarzane przez odpowiednie jednostki (np. badaczy bezpieczeństwa i akademickich, CERT-y, organy ścigania itp.). Jednym ze źródeł tych …

Czytaj więcej -

Analiza polskiego BankBota

Analiza polskiego BankBota Niedawno zaobserwowaliśmy kampanie z wykorzystaniem złośliwego oprogramowania na systemy Android skierowane do polskich użytkowników. Malware stanowi wariant popularnej rodziny BankBot, różniący się od oryginalnego oprogramowania kilkoma szczegółami. Do infekcji dochodziło przez instalację aplikacji z serwisu Google Play Store. W Google Play Store zostały umieszczone co najmniej 3 …

Czytaj więcej -

Głębsze spojrzenie na moduły Tofsee

Tofsee jest złośliwym oprogramowaniem z wieloma funkcjami – może kopać bitcoiny, wysyłać emaile, kraść dane dostępowe, wykonywać ataki DDoS i wiele więcej. Pisaliśmy już o Tofsee/Ghegu kilka miesięcy temu – nasza analiza znajduje się pod adresem https://www.cert.pl/news/single/tofsee. Znajomość tamtego posta jest potrzebna żeby w pełni …

Czytaj więcej -

Ramnit – dogłębna analiza

Ramnit rozpoczął swoją działalność w 2010 roku. Rozprzestrzeniał się wtedy głównie infekując pliki wykonywalne i dołączając się do plików HTML. Rok później ukazała się jego groźniejsza wersja – autor wykorzystał kod złośliwego oprogramowania Zeus, który wyciekł w 2011 r. Wykorzystanie elementów kodu Zeusa pozwoliło dodać do Ramnita nowe funkcje, które ostatecznie …

Czytaj więcej -

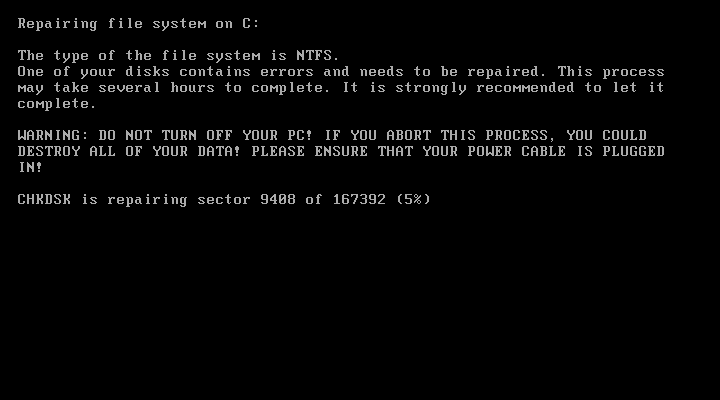

Atak Petya & Mischa

Duet Petya & Mischa jest na rynku ransomware od końcówki 2015 roku. Po sukcesie ataku WannaCry, ostatni wariant został wzbogacony o funkcje propagacji wewnątrz sieci za pomocą exploita EternalBlue, PsExec oraz Windows Management Instrumentation Command-line (WMIC). Wczorajsza kampania uderzyła przede wszystkim w sieci ukraińskie (dostawca energii Ukrenergo, system monitoringu promieniowania elektrowni …

Czytaj więcej -

Mole ransomware: analiza i dekryptor

Mole to ransomware, które ma już prawie miesiąc, więc z naszego punktu widzenia (jako analityków) jest już dość stare. Było dystrybuowane głównie przez strony udające dokumenty Worda, namawiające ludzi do pobrania i zainstalowania złośliwego pluginu. Mole jest członkiem rosnącej rodziny CryptoMix, ale algorytm szyfrowania został kompletnie zmieniony (…ponownie). Zainteresowaliśmy się …

Czytaj więcej